《通信网络安全》课程教学大纲 一、课程概况 课程代码:03470130 课程名称:通信网络安全Communication Network Safety 课程学分:2 课程学时:32(理论学时:32;实验(实践)学时:0) 课程性质:学科选修课(课程性质以2018版人才培养方案的要求为准) 开课部门:信息科学与工程学院 建议修读学期:6 建议先修课程:现代通信原理,软件工程,计算机原理 适用专业(方向):电气、信息类(包括自动化、电气类、电子类)专业本科学生 二、课程地位、作用与任务 “网络安全技术”是计算机科学与技术专业网络工程方向的一门选修课,它是网络安全技 术领域的知识基础和技术基础。网络安全的前继课程。在高等教育领域大力推进网络安全技 术的专业化教育,是国家在在网络安全技术领域掌握自主权、占领先机的重要措施。 了解网络安全技术领域的知识体系,在计算机系统领域的知识架构和技术基础,熟悉和 掌握计算机系统安全的核心技术,如操作系统安全、网络安全和计算机病毒的防御,掌握关 键的安全技术和安全机制、数据的备份与恢复技术、计算机取证技术等,以及如何在应用领 域和应用系统中予以实施的实践技能。 三、课程目标 (一)教学目标 通信网络安全课程具体要求达到的特定教学目标包括: 1教学目标1能将网络安全技术威胁的种类、其产生的根源、理解网络安全技术、网络安全 的概念的专业知识用到复杂网络问题的恰当表述中。 2.救学目标2.能理解开放系统互连安全体系结构和因特网安全体系结构;理解网络安全技 术保障体系模型;了解安全标准(包括国际标准、国家标准、行业标准)和安全法律法规, 能运用这些原理和概念分析工程问题。能针对一个网络安全系统或者网络攻击过程建立合适 的数学模型。 3教学目标3.能综合运用能在掌握交换机安全和路由器安全的工作原理下,配置交换机安 全和路由器安全。将上述专业知识用于分析工程问题。 4.教学目标4.能掌握各种古典和现代的加解密技术;理解现代对称与非对称的加解密技术的 22

22 《通信网络安全》课程教学大纲 一、课程概况 课程代码:03470130 课程名称:通信网络安全 Communication Network Safety 课程学分:2 课程学时:32(理论学时:32;实验(实践)学时:0) 课程性质: 学科选修课(课程性质以 2018 版人才培养方案的要求为准) 开课部门:信息科学与工程学院 建议修读学期:6 建议先修课程:现代通信原理,软件工程,计算机原理 适用专业(方向):电气、信息类(包括自动化、电气类、电子类)专业本科学生 二、课程地位、作用与任务 “网络安全技术”是计算机科学与技术专业网络工程方向的一门选修课,它是网络安全技 术领域的知识基础和技术基础。网络安全的前继课程。在高等教育领域大力推进网络安全技 术的专业化教育,是国家在在网络安全技术领域掌握自主权、占领先机的重要措施。 了解网络安全技术领域的知识体系,在计算机系统领域的知识架构和技术基础,熟悉和 掌握计算机系统安全的核心技术,如操作系统安全、网络安全和计算机病毒的防御,掌握关 键的安全技术和安全机制、数据的备份与恢复技术、计算机取证技术等,以及如何在应用领 域和应用系统中予以实施的实践技能。 三、课程目标 (一)教学目标 通信网络安全课程具体要求达到的特定教学目标包括: 1.教学目标 1.能将网络安全技术威胁的种类、其产生的根源、理解网络安全技术、网络安全 的概念的专业知识用到复杂网络问题的恰当表述中。 2.教学目标 2. 能理解开放系统互连安全体系结构和因特网安全体系结构;理解网络安全技 术保障体系模型;了解安全标准(包括国际标准、国家标准、行业标准)和安全法律法规, 能运用这些原理和概念分析工程问题。能针对一个网络安全系统或者网络攻击过程建立合适 的数学模型。 3.教学目标 3. 能综合运用能在掌握交换机安全和路由器安全的工作原理下,配置交换机安 全和路由器安全。将上述专业知识用于分析工程问题。 4.教学目标 4.能掌握各种古典和现代的加解密技术;理解现代对称与非对称的加解密技术的

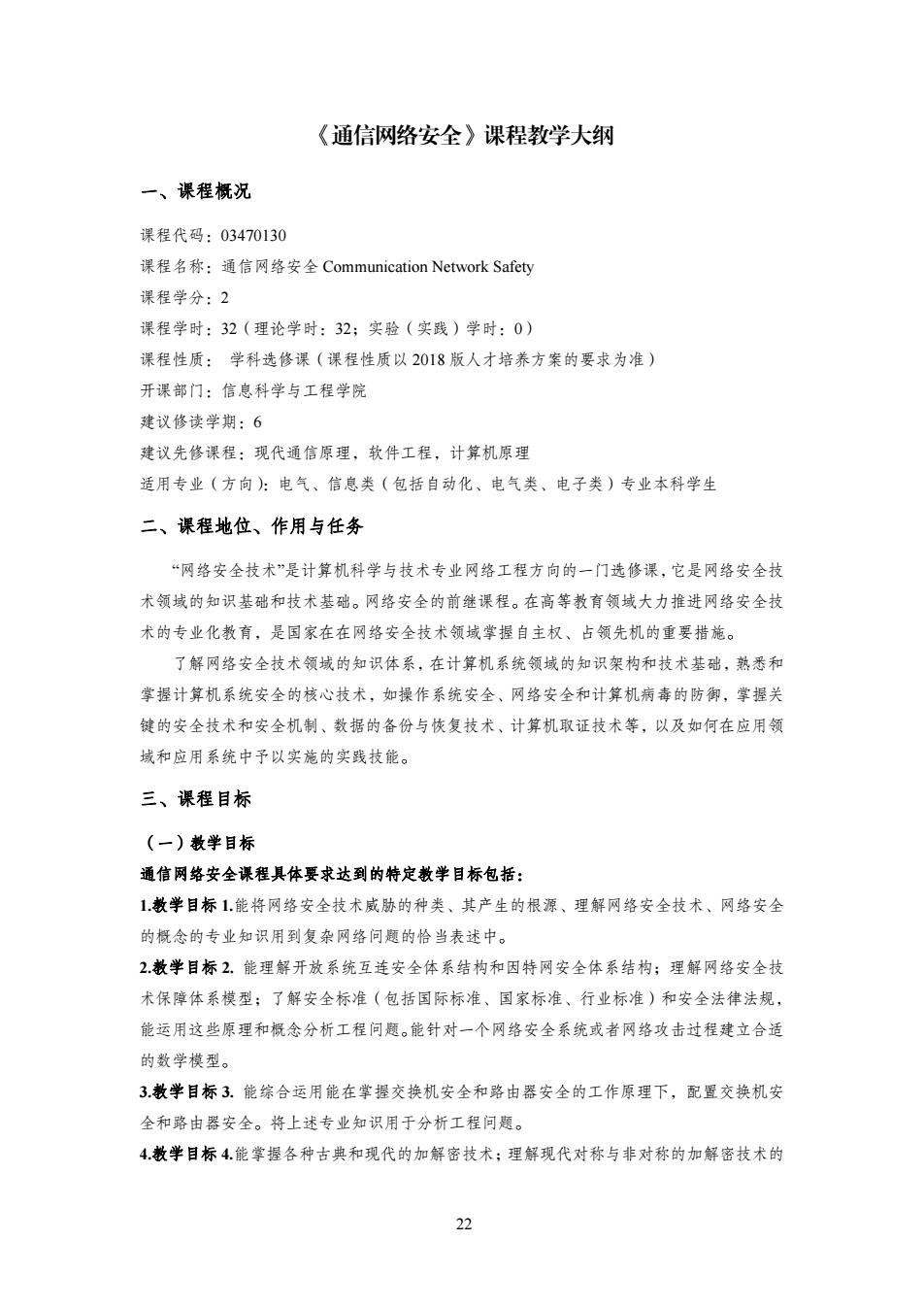

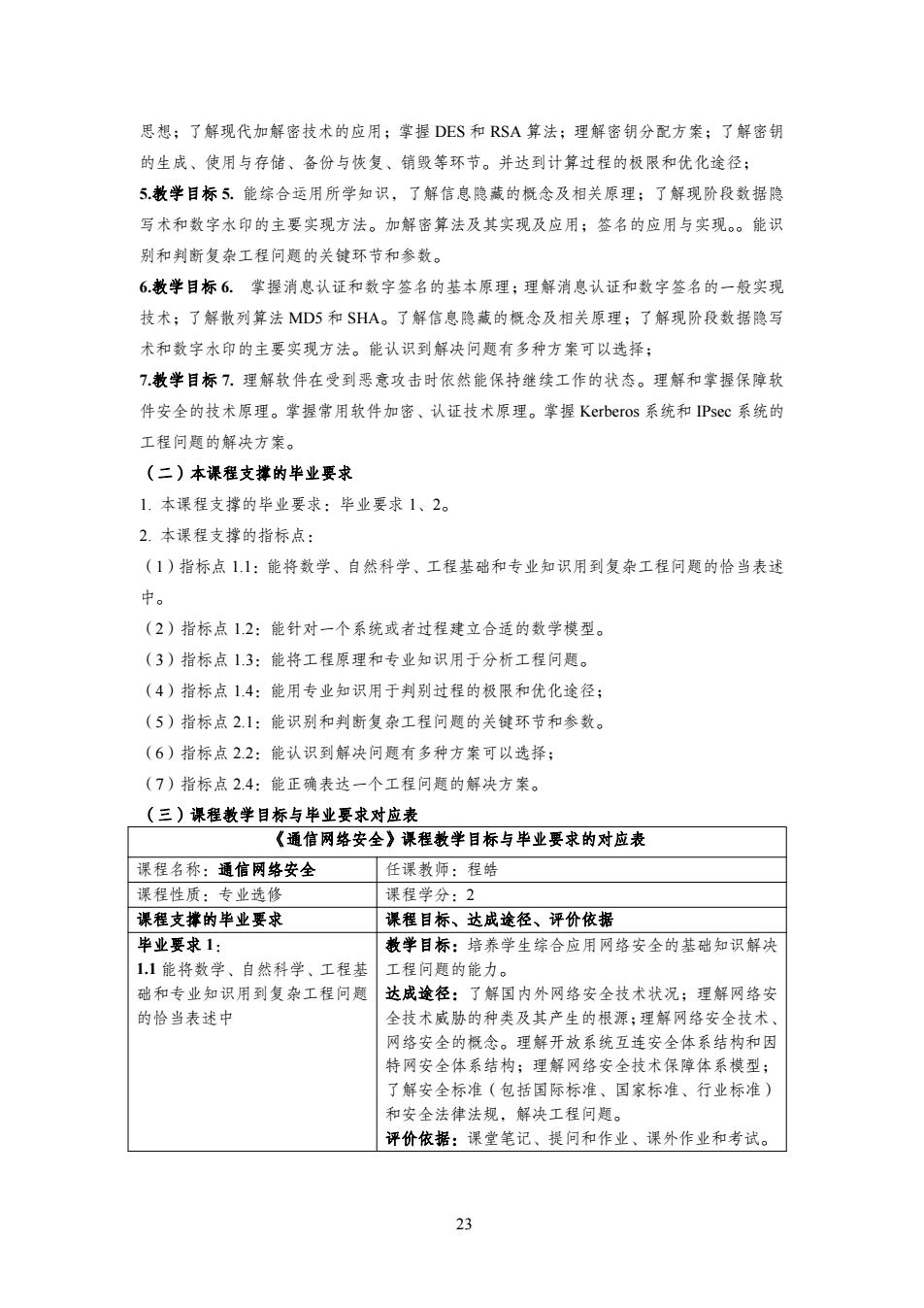

思想;了解现代加解密技术的应用;掌握DES和RSA算法;理解密钥分配方案;了解密钥 的生成、使用与存储、备份与恢复、销毁等环节。并达到计算过程的极限和优化途径: 5教学目标5.能综合运用所学知识,了解信息隐藏的概念及相关原理;了解现阶段数据隐 写术和数字水印的主要实现方法。加解密算法及其实现及应用;签名的应用与实现。能识 别和判断复杂工程问题的关键环节和参数。 6救学目标6.掌握消息认证和数字签名的基本原理;理解消息认证和数字签名的一般实现 技术;了解散列算法MD5和SHA。了解信息隐藏的概念及相关原理;了解现阶段数据隐写 术和数字水印的主要实现方法。能认识到解决问题有多种方案可以选择; 7教学目标7.理解软件在受到恶意攻击时依然能保持继续工作的状态。理解和掌握保障软 件安全的技术原理。掌握常用软件加密、认证技术原理。掌握Kerberos系统和IPsec系统的 工程问题的解决方案。 (二)本课程支撑的半业要求 1.本课程支撑的毕业要求:毕业要求1、2。 2.本课程支撑的指标点: (1)指标点1.1:能将数学、自然科学、工程基础和专业知识用到复杂工程问题的恰当表述 中。 (2)指标点1.2:能针对一个系统或者过程建立合适的数学模型。 (3)指标点1.3:能将工程原理和专业知识用于分析工程问题。 (4)指标点1.4:能用专业知识用于判别过程的极限和优化途径; (5)指标点2.1:能识别和判断复杂工程问题的关键环节和参数。 (6)指标点2.2:能认识到解决问题有多种方案可以选择; (7)指标点2.4:能正确表达一个工程问题的解决方案。 (三)课程教学目标与毕业要求对应表 《通信网络安全》课程教学目标与毕业要求的对应表 课程名称:通信网络安全 任课教师:程皓 课程性质:专业选修 课程学分:2 课程支撑的毕业要求 课程目标、达成途径、评价依据 毕业要求1: 教学目标:培养学生综合应用网络安全的基础知识解决 11能将数学、自然科学、工程基 工程问题的能力。 础和专业知识用到复杂工程问题 达成途径:了解国内外网络安全技术状况;理解网络安 的恰当表述中 全技术威胁的种类及其产生的根源:理解网络安全技术、 网络安全的概念。理解开放系统互连安全体系结构和因 特网安全体系结构;理解网络安全技术保障体系模型; 了解安全标准(包括国际标准、国家标准、行业标准) 和安全法律法规,解决工程问题。 评价依据:课堂笔记、提问和作业、课外作业和考试。 23

23 思想;了解现代加解密技术的应用;掌握 DES 和 RSA 算法;理解密钥分配方案;了解密钥 的生成、使用与存储、备份与恢复、销毁等环节。并达到计算过程的极限和优化途径; 5.教学目标 5. 能综合运用所学知识,了解信息隐藏的概念及相关原理;了解现阶段数据隐 写术和数字水印的主要实现方法。加解密算法及其实现及应用;签名的应用与实现。。能识 别和判断复杂工程问题的关键环节和参数。 6.教学目标 6. 掌握消息认证和数字签名的基本原理;理解消息认证和数字签名的一般实现 技术;了解散列算法 MD5 和 SHA。了解信息隐藏的概念及相关原理;了解现阶段数据隐写 术和数字水印的主要实现方法。能认识到解决问题有多种方案可以选择; 7.教学目标 7. 理解软件在受到恶意攻击时依然能保持继续工作的状态。理解和掌握保障软 件安全的技术原理。掌握常用软件加密、认证技术原理。掌握 Kerberos 系统和 IPsec 系统的 工程问题的解决方案。 (二)本课程支撑的毕业要求 1. 本课程支撑的毕业要求:毕业要求 1、2。 2. 本课程支撑的指标点: (1)指标点 1.1:能将数学、自然科学、工程基础和专业知识用到复杂工程问题的恰当表述 中。 (2)指标点 1.2:能针对一个系统或者过程建立合适的数学模型。 (3)指标点 1.3:能将工程原理和专业知识用于分析工程问题。 (4)指标点 1.4:能用专业知识用于判别过程的极限和优化途径; (5)指标点 2.1:能识别和判断复杂工程问题的关键环节和参数。 (6)指标点 2.2:能认识到解决问题有多种方案可以选择; (7)指标点 2.4:能正确表达一个工程问题的解决方案。 (三)课程教学目标与毕业要求对应表 《通信网络安全》课程教学目标与毕业要求的对应表 课程名称:通信网络安全 任课教师:程皓 课程性质:专业选修 课程学分:2 课程支撑的毕业要求 课程目标、达成途径、评价依据 毕业要求 1: 1.1 能将数学、自然科学、工程基 础和专业知识用到复杂工程问题 的恰当表述中 教学目标:培养学生综合应用网络安全的基础知识解决 工程问题的能力。 达成途径:了解国内外网络安全技术状况;理解网络安 全技术威胁的种类及其产生的根源;理解网络安全技术、 网络安全的概念。理解开放系统互连安全体系结构和因 特网安全体系结构;理解网络安全技术保障体系模型; 了解安全标准(包括国际标准、国家标准、行业标准) 和安全法律法规,解决工程问题。 评价依据:课堂笔记、提问和作业、课外作业和考试

半业要求1: 教学目标:针对一个网络的攻击、防御过程建立合适的 12能针对一个系统或者过程建 数学模型 立合适的数学模型 达成途径:能理解开放系统互连安全体系结构和因特网 安全体系结构:理解网络安全技术保障体系模型;了解 安全标准(包括国际标准、国家标准、行业标准)和安 全法律法规,能运用这些原理和概念分析工程问题。能 针对一个网络安全系统或者网络攻击过程建立合适的数 学模型。 评价依据:课堂笔记、提问和作业、课外作业和考试。 半业要求1: 教半目标:能将网络攻击原理和数据交换知识用于分析 1.3能将工程原理和专业知识用 工程问题 于分析工程问题 达成途径:能综合运用能在掌握交换机安全和路由器安 全的工作原理下,配置交换机安全和路由器安全。将上 述专业知识用于分析工程问题。 评价依据:课堂笔记、提问和作业、课外作业和考试。 毕业要求1: 教学目标:能用网络安全知识用于判别安全和防御过程 指标点1.4:能用专业知识用于判 的极限和优化途径; 别过程的极限和优化途径: 达成途径:能掌握各种古典和现代的加解密技术;理解 现代对称与非对称的加解密技术的思想;了解现代加解 密技术的应用;掌握DES和RSA算法;理解密钥分配 方案;了解密钥的生成、使用与存储、备份与恢复、销 毁等环节。并达到计算过程的极限和优化途径; 评价依据:课堂笔记、提问和作业、课外作业和考试。 毕业要求2: 教学目标:能识别和判断网络通信安全的关键环节和参 2.1能识别和判断复杂工程问题 数 的关键环节和参数 达成途径:能综合运用所学知识,了解信息隐藏的概念 及相关原理;了解现阶段数据隐写术和数字水印的主要 实现方法。加解密算法及其实现及应用:签名的应用与 实现。能识别和判断复杂工程问题的关键环节和参数。 评价依据:课堂笔记、提问和作业、课外作业和考试。 半业要求2: 教学目标:通过消息认证和数字签名等手段,能认识到 2.2能认识到解决问题有多种方 解决问题有多种方案可以选择: 案可以选择; 达成途径:掌握消息认证和数字签名的基本原理;理解 消息认证和数字签名的一般实现技术;了解散列算法 MD5和SHA。了解信息隐藏的概念及相关原理;了解 现阶段数据隐写术和数字水印的主要实现方法。能认识 到解决问题有多种方案可以选择; 评价依据:课堂笔记、提问和作业、课外作业和考试。 毕业要求2: 教学目标:掌握Kerberos系统和IPsec系统的工程问题 2.4能正确表达一个工程问题的 的解决方案。 解决方案 达成途径:理解软件在受到恶意攻击时依然能保持继续 工作的状态。理解和掌握保障软件安全的技术原理。掌 提常用软件加密、认证技术原理。掌握Kerberos系统和 IPsec系统的工程问题的解决方案。 24

24 毕业要求 1: 1.2 能针对一个系统或者过程建 立合适的数学模型 教学目标:针对一个网络的攻击、防御过程建立合适的 数学模型 达成途径:能理解开放系统互连安全体系结构和因特网 安全体系结构;理解网络安全技术保障体系模型;了解 安全标准(包括国际标准、国家标准、行业标准)和安 全法律法规,能运用这些原理和概念分析工程问题。能 针对一个网络安全系统或者网络攻击过程建立合适的数 学模型。 评价依据: 课堂笔记、提问和作业、课外作业和考试。 毕业要求 1: 1.3 能将工程原理和专业知识用 于分析工程问题 教学目标:能将网络攻击原理和数据交换知识用于分析 工程问题 达成途径:能综合运用能在掌握交换机安全和路由器安 全的工作原理下,配置交换机安全和路由器安全。将上 述专业知识用于分析工程问题。 评价依据: 课堂笔记、提问和作业、课外作业和考试。 毕业要求 1: 指标点 1.4:能用专业知识用于判 别过程的极限和优化途径; 教学目标:能用网络安全知识用于判别安全和防御过程 的极限和优化途径; 达成途径: 能掌握各种古典和现代的加解密技术;理解 现代对称与非对称的加解密技术的思想;了解现代加解 密技术的应用;掌握 DES 和 RSA 算法;理解密钥分配 方案;了解密钥的生成、使用与存储、备份与恢复、销 毁等环节。并达到计算过程的极限和优化途径; 评价依据: 课堂笔记、提问和作业、课外作业和考试。 毕业要求 2: 2.1 能识别和判断复杂工程问题 的关键环节和参数 教学目标:能识别和判断网络通信安全的关键环节和参 数 达成途径: 能综合运用所学知识,了解信息隐藏的概念 及相关原理;了解现阶段数据隐写术和数字水印的主要 实现方法。加解密算法及其实现及应用;签名的应用与 实现。能识别和判断复杂工程问题的关键环节和参数。 评价依据: 课堂笔记、提问和作业、课外作业和考试。 毕业要求 2: 2.2 能认识到解决问题有多种方 案可以选择; 教学目标: 通过消息认证和数字签名等手段,能认识到 解决问题有多种方案可以选择; 达成途径: 掌握消息认证和数字签名的基本原理;理解 消息认证和数字签名的一般实现技术;了解散列算法 MD5 和 SHA。了解信息隐藏的概念及相关原理;了解 现阶段数据隐写术和数字水印的主要实现方法。能认识 到解决问题有多种方案可以选择; 评价依据: 课堂笔记、提问和作业、课外作业和考试。 毕业要求 2: 2.4 能正确表达一个工程问题的 解决方案 教学目标: 掌握 Kerberos 系统和 IPsec 系统的工程问题 的解决方案。 达成途径:理解软件在受到恶意攻击时依然能保持继续 工作的状态。理解和掌握保障软件安全的技术原理。掌 握常用软件加密、认证技术原理。掌握 Kerberos 系统和 IPsec 系统的工程问题的解决方案

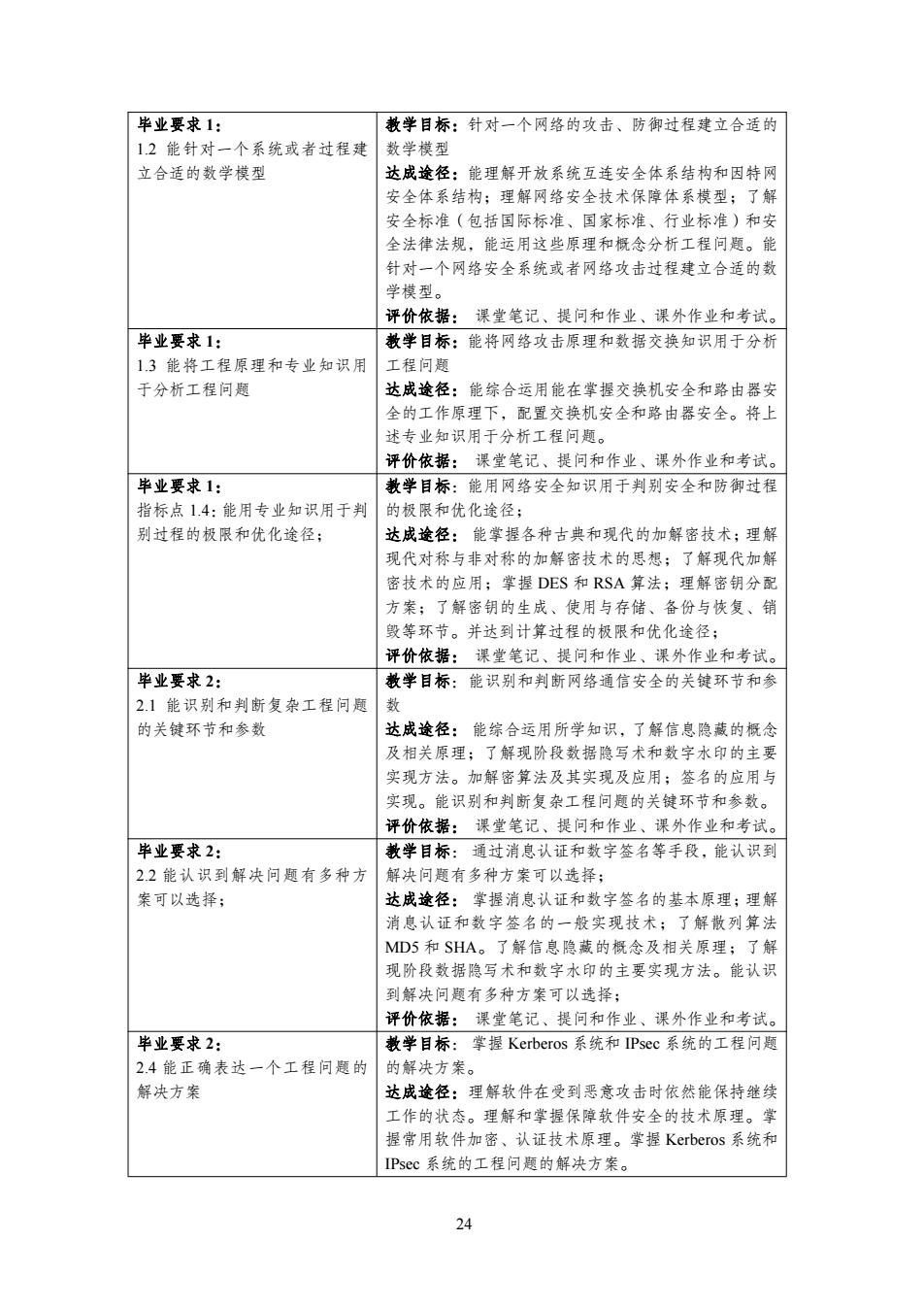

评价依据:课堂笔记、提问和作业、课外作业和考试。 四、课程内容 教学内容 作业要求 第一章网络安全概述 自学内容:国内外网络安全技术状况概述 常见的安全威胁与攻击、安全问题的根源 1.5安全问题概述 课堂作业: 1.6网络安全技术体系结构 1.开放系统互连(OSI)安全体系结构 知识点: 2P安全体系结构 1,网络安全技术的概念;开放系统互连(OS1) 3.网络安全技术保障体系模型(包括P2DR 安全体系结构和P安全体系结构。 和APDR) 2网络安全技术所涉及的相关理论和技术;网 课外作业: 络安全技术的保障体系模型。 1.完成本章小结 2.国内外网络安全技术等级与标准 第二章网络设备的安全 自学内容:认识网络设备物理安全的重要 2.1物理安全 性,了解并掌握交换机安全和路由器安全, 2.2路由器安全 了解并掌握服务器安全和客户机安全 2.3交换机安全 课堂作业: 2.4服务器安全 1路由器安全配置与应用 2.5客户机安全 2.交换机安全配置与应用 知识点: 3.路由协议与访问控制 1,了解和掌握交换机安全和路由器安全的工 作原理 课外作业: 2.能在掌握交换机安全和路由器安全的工作 1.完成本章小结 原理下,配置交换机安全和路由器安全 2.了解网络设备冗余和网络冗余安全的概 念 第三章网络操作系统安全与管理 自学内容:掌握操作系统的安全管理、掌握 3.1常用操作系统筒介 操作系统的安全配置 3.2操作系统安全与管理 课堂作业: 3.3网络操作系统安全设置与实践 1.网络操作系统安全与访问控制 知识点: 2.网络操作系统漏洞与补丁 1,学习和掌握操作系统的安全管理 课外作业: 2.掌握操作系统的安全配置 1.完成本章小结 2.Windows操作系统的安全设置 3.Linux操作系统的安全设置 第四章数据加密技术 自学内容:掌握各种古典和现代的加解密技 4.1密码学的基本概念 术;理解现代对称与非对称的加解密技术的 4.2密码体制 思想;了解现代加解密技术的应用; 4.3报文鉴别与散列函数 课堂作业: 4.4数字签名与鉴别协议 1.掌握消息认证和数字签名的基本原理; 知识点: 2.理解消息认证和数字签名的一般实现技 1,加解密算法及其实现及应用; 术 2.签名的应用与实现 3.了解散列算法MD5和SHA。 25

25 评价依据: 课堂笔记、提问和作业、课外作业和考试。 四、课程内容 教学内容 作业要求 第一章 网络安全概述 1.5 安全问题概述 1.6 网络安全技术体系结构 知识点: 1.网络安全技术的概念;开放系统互连(OSI) 安全体系结构和 IP 安全体系结构。 2.网络安全技术所涉及的相关理论和技术;网 络安全技术的保障体系模型。 自学内容:国内外网络安全技术状况概述、 常见的安全威胁与攻击、安全问题的根源 课堂作业: 1.开放系统互连(OSI)安全体系结构 2.IP 安全体系结构 3.网络安全技术保障体系模型(包括 P2DR 和 APDR) 课外作业: 1.完成本章小结 2.国内外网络安全技术等级与标准 第二章 网络设备的安全 2.1 物理安全 2.2 路由器安全 2.3 交换机安全 2.4 服务器安全 2.5 客户机安全 知识点: 1. 了解和掌握交换机安全和路由器安全的工 作原理 2. 能在掌握交换机安全和路由器安全的工作 原理下,配置交换机安全和路由器安全 自学内容:认识网络设备物理安全的重要 性,了解并掌握交换机安全和路由器安全, 了解并掌握服务器安全和客户机安全 课堂作业: 1.路由器安全配置与应用 2.交换机安全配置与应用 3.路由协议与访问控制 课外作业: 1.完成本章小结 2.了解网络设备冗余和网络冗余安全的概 念 第三章 网络操作系统安全与管理 3.1 常用操作系统简介 3.2 操作系统安全与管理 3.3 网络操作系统安全设置与实践 知识点: 1. 学习和掌握操作系统的安全管理 2. 掌握操作系统的安全配置 自学内容:掌握操作系统的安全管理、掌握 操作系统的安全配置 课堂作业: 1. 网络操作系统安全与访问控制 2. 网络操作系统漏洞与补丁 课外作业: 1.完成本章小结 2.Windows 操作系统的安全设置 3.Linux 操作系统的安全设置 第四章 数据加密技术 4.1 密码学的基本概念 4.2 密码体制 4.3 报文鉴别与散列函数 4.4 数字签名与鉴别协议 知识点: 1. 加解密算法及其实现及应用; 2. 签名的应用与实现 自学内容:掌握各种古典和现代的加解密技 术;理解现代对称与非对称的加解密技术的 思想;了解现代加解密技术的应用; 课堂作业: 1. 掌握消息认证和数字签名的基本原理; 2. 理解消息认证和数字签名的一般实现技 术; 3. 了解散列算法 MD5 和 SHA

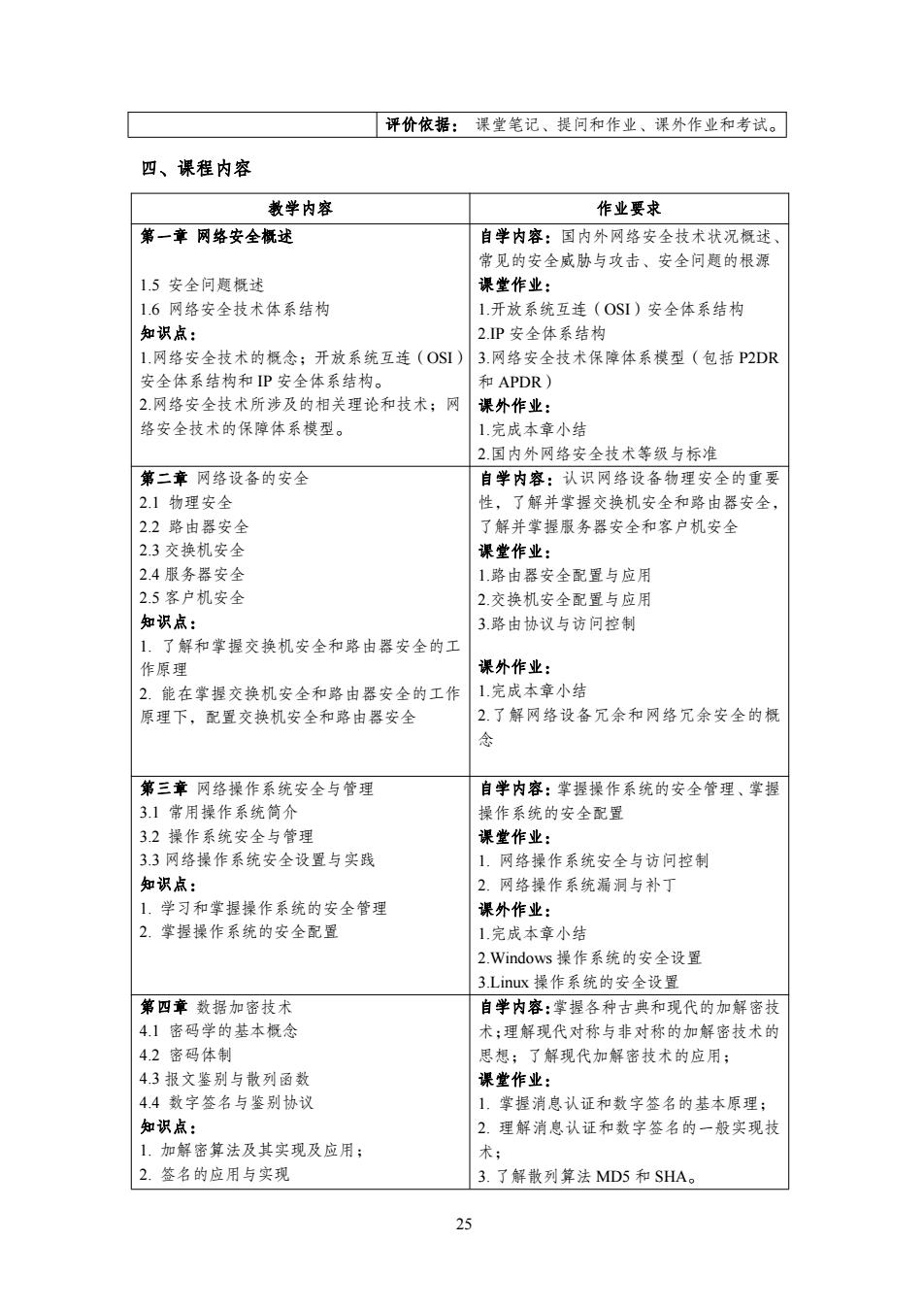

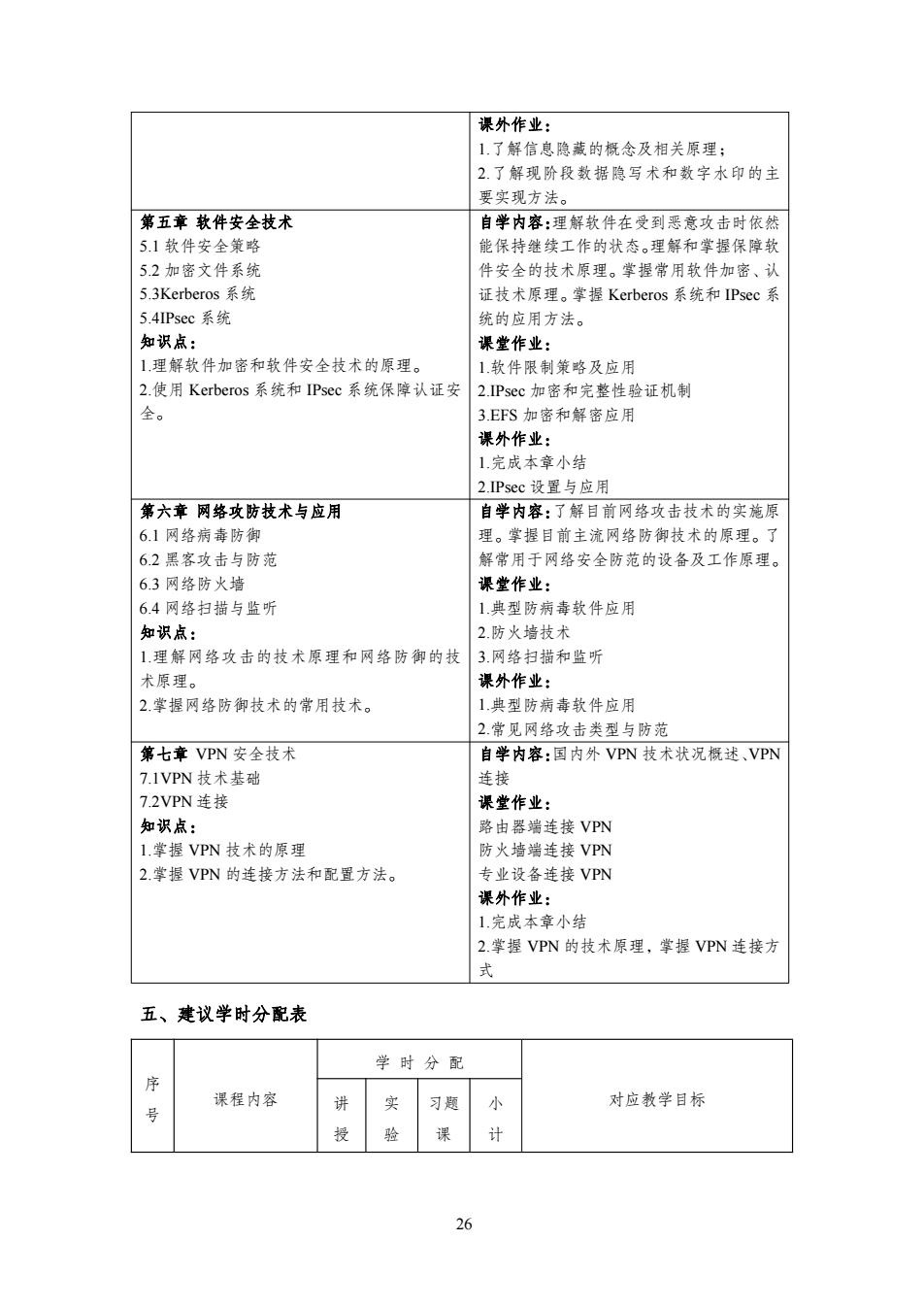

课外作业: 1.了解信息隐藏的概念及相关原理; 2.了解现阶段数据隐写术和数字水印的主 要实现方法。 第五章软件安全技术 自学内容:理解软件在受到恶意攻击时依然 5.1软件安全策路 能保持继续工作的状态。理解和掌握保障软 5.2加密文件系统 件安全的技术原理。掌握常用软件加密、认 5.3 Kerberos系统 证技术原理。掌握Kerberos系统和IPsec系 5.4 IPsec系统 统的应用方法。 知识点: 课堂作业: 1,理解软件加密和软件安全技术的原理。 1.软件限制策略及应用 2.使用Kerberos系统和IPsec系统保障认证安 2.Psec加密和完整性验证机制 全。 3.EFS加密和解密应用 课外作业: 1完成本章小结 2.Psec设置与应用 第六章网络攻防技术与应用 自学内容:了解目前网络攻击技术的实施原 6.1网络病毒防御 理。掌握目前主流网络防御技术的原理。了 6.2黑客攻击与防范 解常用于网络安全防范的设备及工作原理。 6.3网络防火墙 课堂作业: 6.4网络扫描与监听 1.典型防病毒软件应用 知识点: 2.防火墙技术 1理解网络攻击的技术原理和网络防御的技 3.网络扫描和监听 术原理。 课外作业: 2.掌握网络防御技术的常用技术。 1.典型防病毒软件应用 2.常见网络攻击类型与防范 第七章VPN安全技术 自学内容:国内外VPN技术状况概述、VPN 7.1VPN技术基础 连接 7.2VPN连接 课堂作业: 知识点: 路由器端连接VPN 1.掌握VPN技术的原理 防火墙端连接VPN 2.掌握VPN的连接方法和配置方法。 专业设备连接VPN 课外作业: 1.完成本章小结 2.掌握VPN的技术原理,掌握VPN连接方 式 五、建议学时分配表 学时分配 序 课程内容 讲 实 习题 小 对应教学目标 号 授 验 课 计 26

26 课外作业: 1.了解信息隐藏的概念及相关原理; 2.了解现阶段数据隐写术和数字水印的主 要实现方法。 第五章 软件安全技术 5.1 软件安全策略 5.2 加密文件系统 5.3Kerberos 系统 5.4IPsec 系统 知识点: 1.理解软件加密和软件安全技术的原理。 2.使用 Kerberos 系统和 IPsec 系统保障认证安 全。 自学内容:理解软件在受到恶意攻击时依然 能保持继续工作的状态。理解和掌握保障软 件安全的技术原理。掌握常用软件加密、认 证技术原理。掌握 Kerberos 系统和 IPsec 系 统的应用方法。 课堂作业: 1.软件限制策略及应用 2.IPsec 加密和完整性验证机制 3.EFS 加密和解密应用 课外作业: 1.完成本章小结 2.IPsec 设置与应用 第六章 网络攻防技术与应用 6.1 网络病毒防御 6.2 黑客攻击与防范 6.3 网络防火墙 6.4 网络扫描与监听 知识点: 1.理解网络攻击的技术原理和网络防御的技 术原理。 2.掌握网络防御技术的常用技术。 自学内容:了解目前网络攻击技术的实施原 理。掌握目前主流网络防御技术的原理。了 解常用于网络安全防范的设备及工作原理。 课堂作业: 1.典型防病毒软件应用 2.防火墙技术 3.网络扫描和监听 课外作业: 1.典型防病毒软件应用 2.常见网络攻击类型与防范 第七章 VPN 安全技术 7.1VPN 技术基础 7.2VPN 连接 知识点: 1.掌握 VPN 技术的原理 2.掌握 VPN 的连接方法和配置方法。 自学内容:国内外 VPN 技术状况概述、VPN 连接 课堂作业: 路由器端连接 VPN 防火墙端连接 VPN 专业设备连接 VPN 课外作业: 1.完成本章小结 2.掌握 VPN 的技术原理,掌握 VPN 连接方 式 五、建议学时分配表 序 号 课程内容 学 时 分 配 讲 对应教学目标 授 实 验 习题 课 小 计