1.2信息系统安全威胁的主要来源 课堂/课外作业: 1.3网络信息系统的脆弱性 1.4网络信息系统的安全对策 1. 筒述信息安全体系的三个最基本目标; 1.5网络信息系统的安全标准 2. 信息安全模型和工作环节有哪些; 3. 知识点: 信息系统由哪三个基本组成部分; 4. OSI开放系统互联安全体系结构中定义 1.机密性、完整性、可用性和抗否认性的具 了哪些安全服务和安全机制 体含义及这些信息安全目标的实现方法。 2.硬件的安全隐患、操作系统安全隐患、网 络协议的安全隐患、数据库系统安全隐患、计 算机病毒、管理疏漏和内部作案; 3.中断(主动攻击入、纂改((主动攻击)、截 获(被动攻击)和伪造(主动攻击)等概念的 意义。 第二章密码学 自学内容:了解密码学发展历史;密码体 2.1数据加密概述 系模型及相关概念、掌握密码的安全性分类 2.2传统加密方法 及典型攻击方式。 2.3现代对称密码体制 2.4公开密码体制 课堂/课外作业: 2.5密钥的管理和分发 1. 筒述密码体系的组成和分类; 2.6量子密码 2. 对比对称密码体系和非对称密码体系: 知识点: 3.列举密码系统常见的攻击; 4. 简述序列密码和分组密码的不同; 1.Hash算法 5. 简述Hash函数的性质; 2.DES、RSA的算法流程; 6. 简述秘钥管理的层级结构; 3.DES、RSA的具体应用; 7. 筒述Diffie-Hellman密码协商协议过 4.常见的密钥生成方法 程。 5.秘钥管理的层级结构,秘钥建立、协商 6.PKI技术 第三章操作系统安全 自学内容:操作系统基本知识 3.1安全操作系统概述 3.2安全策略与安全模型 课堂/课外作业: 3.3访问控制 1比较分析三种访问控制 3.4安全操作系统测评 2自己的个人电脑操作系统的安全级别 知识点: 3Linuⅸ系统的实际测试安全功能 1.安全操作系统的安全策略与模型 2.安全操作系统的访问控制机制 3.安全操作系统的评测方法和准则 第四章物理安全 自学内容:物理安全的背景知识 4.1物理安全概述 4.2物理安全技术 课堂/课外作业: 43物理安全管理 1物理安全的意义 知识点: 2生物识别常见的实现方式 33

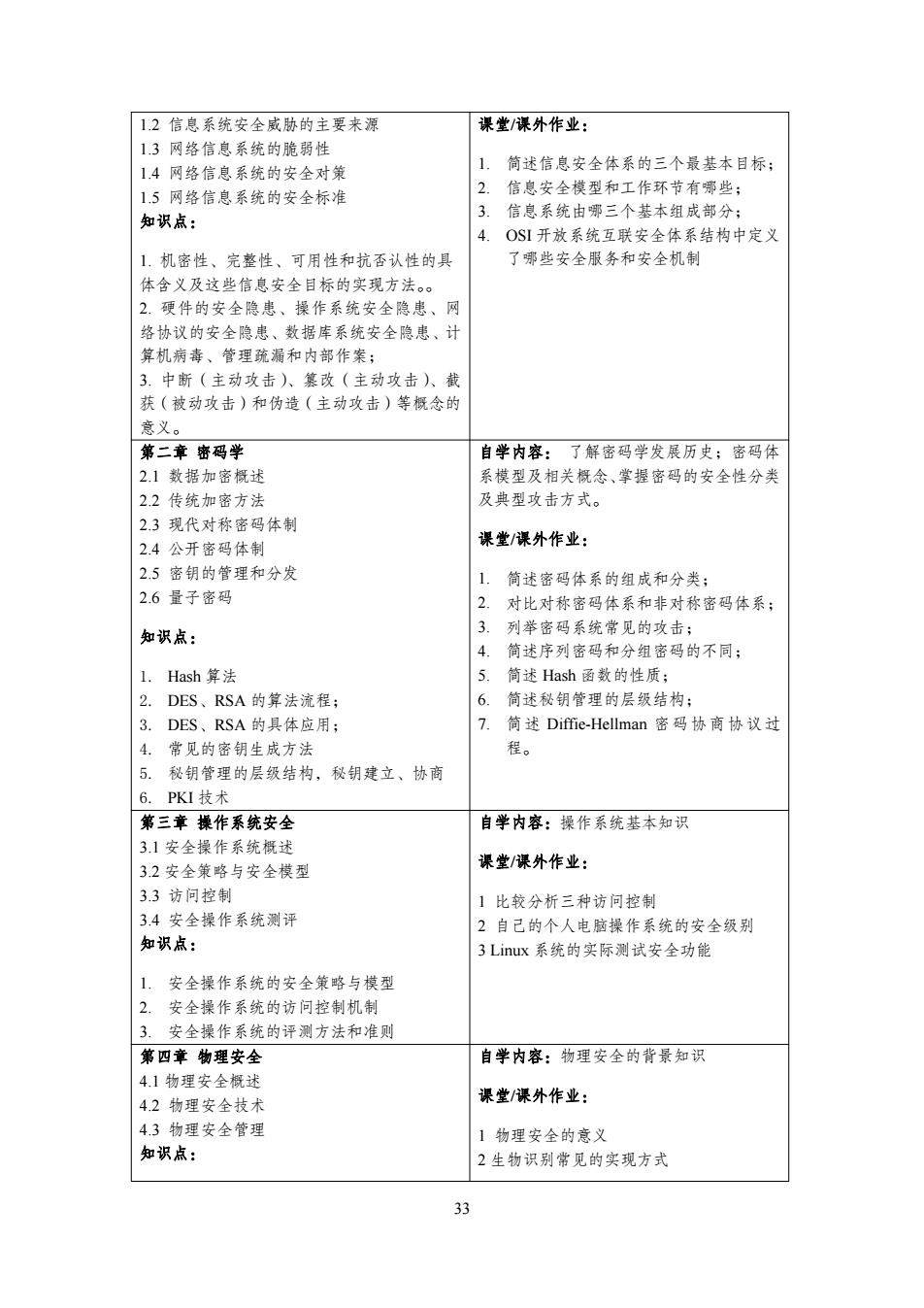

33 1.2 信息系统安全威胁的主要来源 1.3 网络信息系统的脆弱性 1.4 网络信息系统的安全对策 1.5 网络信息系统的安全标准 知识点: 1. 机密性、完整性、可用性和抗否认性的具 体含义及这些信息安全目标的实现方法。。 2. 硬件的安全隐患、操作系统安全隐患、网 络协议的安全隐患、数据库系统安全隐患、计 算机病毒、管理疏漏和内部作案; 3. 中断(主动攻击)、篡改(主动攻击)、截 获(被动攻击)和伪造(主动攻击)等概念的 意义。 课堂/课外作业: 1. 简述信息安全体系的三个最基本目标; 2. 信息安全模型和工作环节有哪些; 3. 信息系统由哪三个基本组成部分; 4. OSI 开放系统互联安全体系结构中定义 了哪些安全服务和安全机制 第二章 密码学 2.1 数据加密概述 2.2 传统加密方法 2.3 现代对称密码体制 2.4 公开密码体制 2.5 密钥的管理和分发 2.6 量子密码 知识点: 1. Hash 算法 2. DES、RSA 的算法流程; 3. DES、RSA 的具体应用; 4. 常见的密钥生成方法 5. 秘钥管理的层级结构,秘钥建立、协商 6. PKI 技术 自学内容: 了解密码学发展历史;密码体 系模型及相关概念、掌握密码的安全性分类 及典型攻击方式。 课堂/课外作业: 1. 简述密码体系的组成和分类; 2. 对比对称密码体系和非对称密码体系; 3. 列举密码系统常见的攻击; 4. 简述序列密码和分组密码的不同; 5. 简述 Hash 函数的性质; 6. 简述秘钥管理的层级结构; 7. 简述 Diffie-Hellman 密码协商协议过 程。 第三章 操作系统安全 3.1 安全操作系统概述 3.2 安全策略与安全模型 3.3 访问控制 3.4 安全操作系统测评 知识点: 1. 安全操作系统的安全策略与模型 2. 安全操作系统的访问控制机制 3. 安全操作系统的评测方法和准则 自学内容:操作系统基本知识 课堂/课外作业: 1 比较分析三种访问控制 2 自己的个人电脑操作系统的安全级别 3 Linux 系统的实际测试安全功能 第四章 物理安全 4.1 物理安全概述 4.2 物理安全技术 4.3 物理安全管理 知识点: 自学内容:物理安全的背景知识 课堂/课外作业: 1 物理安全的意义 2 生物识别常见的实现方式

1. 物理安全的意义、内容和基本防护方法; 3物理隔离和逻辑隔离的区别 2. 物理隔离的基本思想及方法 4防治电磁泄露的主要途径 3. 生物识别的基本原理 4.物理安全管理的基本措施 第五章网络安全 自学内容:网络安全与信息安全的区别 5.1网络安全威胁与控制 5.2防火墙 课堂/课外作业: 5.3入侵检测系统 1什么是僵尸机 5.4 VPN 2什么是中间人攻击 5.5无线网络安全 3VPN的使用 知识点: 4个人防火墙安装和设置 1网络安全威胁 5个人入侵检测系统的安装和使用 2防止网络攻击的控制措施 3防火墙采用包过滤技术和代理服务技术 4双重宿主主机体系结构、屏蔽主机体系结构 和屏蔽子网体系结构 5入侵检测系统的功能和类型 6VPN的类型和协议 7移动通信网络安全和无线局域网安全 第六章Web安全 自学内容:前端基础 6.1前端基础 6.2SQL注入 课堂/课外作业: 6.3XSS跨站脚本漏洞 1常见Web威胁有哪些 知识点: 2HTTP报文的首部和体部通常有哪些部分 1HTML协议 3SQL注入点判断常用的1=1,1=2测试法是 2 Cookie 如何进行的 3SQL注入的原理和分类 4列出三处HTML可执行JavaScript脚本的 4XSS跨站脚本攻击的原理和分类,利用XSS 地方 获取Cookie进行会话劫持 5比较反射型XSS和存储型XSS 6 Cookie的作用和泄露的危害 7筒述使用JavaScript脚本获取Cookie的 过程 8Web服务器端课采用哪些方式避免XSS 攻击 第七章软件安全和恶意代码 自学内容:软件安全概述 7.1软件安全概述 7.2软件体系安全分析 课堂/课外作业: 73安全软件开发生命周期 1什么是风险分析 7.4恶意代码分析 2安全软件开发生命周期主要组成部分 知识点: 3恶意代码的趋势 软件安全威胁: 4对比分析病毒、蠕虫和木马 34

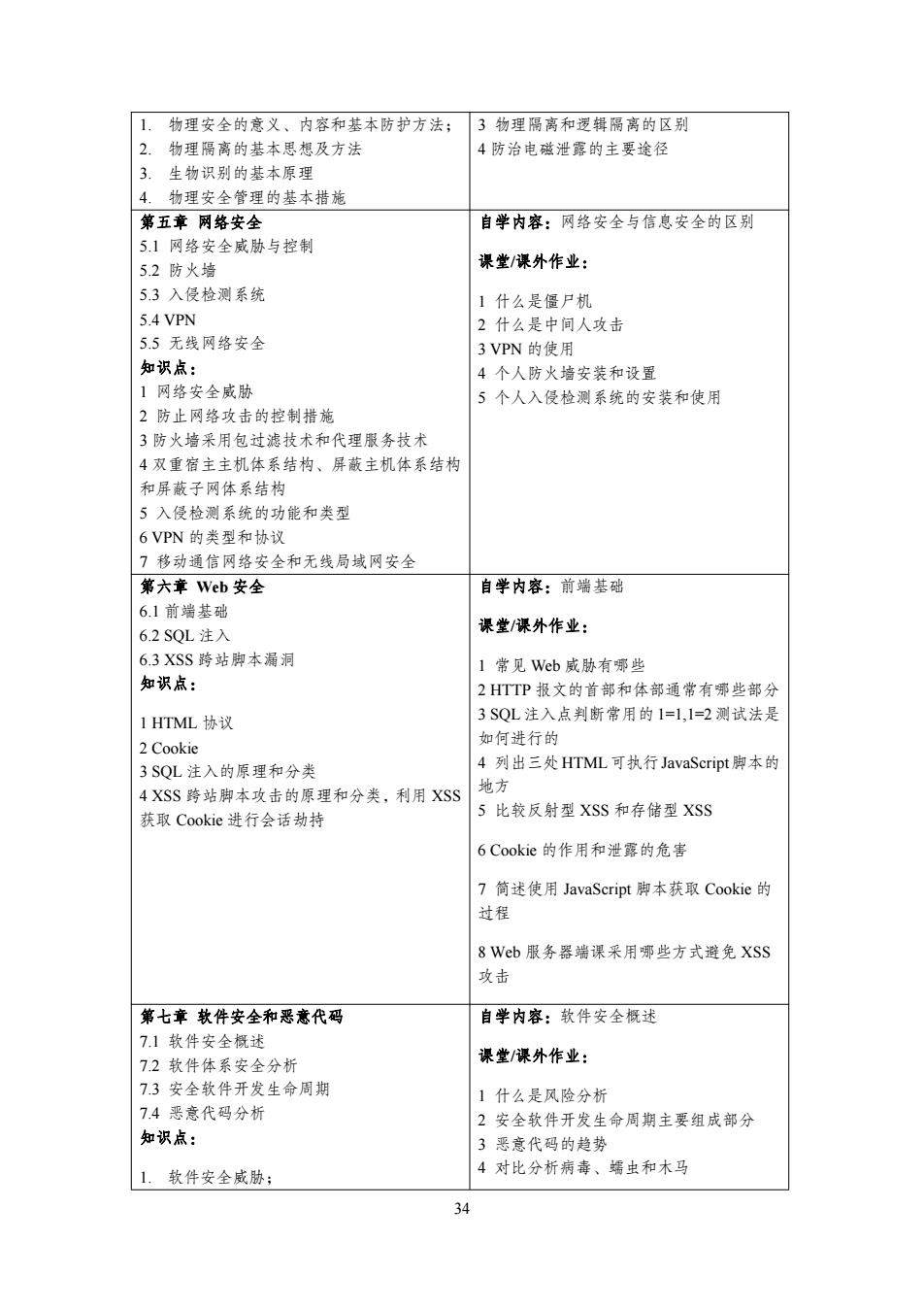

34 1. 物理安全的意义、内容和基本防护方法; 2. 物理隔离的基本思想及方法 3. 生物识别的基本原理 4. 物理安全管理的基本措施 3 物理隔离和逻辑隔离的区别 4 防治电磁泄露的主要途径 第五章 网络安全 5.1 网络安全威胁与控制 5.2 防火墙 5.3 入侵检测系统 5.4 VPN 5.5 无线网络安全 知识点: 1 网络安全威胁 2 防止网络攻击的控制措施 3 防火墙采用包过滤技术和代理服务技术 4 双重宿主主机体系结构、屏蔽主机体系结构 和屏蔽子网体系结构 5 入侵检测系统的功能和类型 6 VPN 的类型和协议 7 移动通信网络安全和无线局域网安全 自学内容:网络安全与信息安全的区别 课堂/课外作业: 1 什么是僵尸机 2 什么是中间人攻击 3 VPN 的使用 4 个人防火墙安装和设置 5 个人入侵检测系统的安装和使用 第六章 Web 安全 6.1 前端基础 6.2 SQL 注入 6.3 XSS 跨站脚本漏洞 知识点: 1 HTML 协议 2 Cookie 3 SQL 注入的原理和分类 4 XSS 跨站脚本攻击的原理和分类,利用 XSS 获取 Cookie 进行会话劫持 自学内容:前端基础 课堂/课外作业: 1 常见 Web 威胁有哪些 2 HTTP 报文的首部和体部通常有哪些部分 3 SQL 注入点判断常用的 1=1,1=2 测试法是 如何进行的 4 列出三处HTML可执行JavaScript脚本的 地方 5 比较反射型 XSS 和存储型 XSS 6 Cookie 的作用和泄露的危害 7 简述使用 JavaScript 脚本获取 Cookie 的 过程 8 Web 服务器端课采用哪些方式避免 XSS 攻击 第七章 软件安全和恶意代码 7.1 软件安全概述 7.2 软件体系安全分析 7.3 安全软件开发生命周期 7.4 恶意代码分析 知识点: 1. 软件安全威胁; 自学内容:软件安全概述 课堂/课外作业: 1 什么是风险分析 2 安全软件开发生命周期主要组成部分 3 恶意代码的趋势 4 对比分析病毒、蠕虫和木马

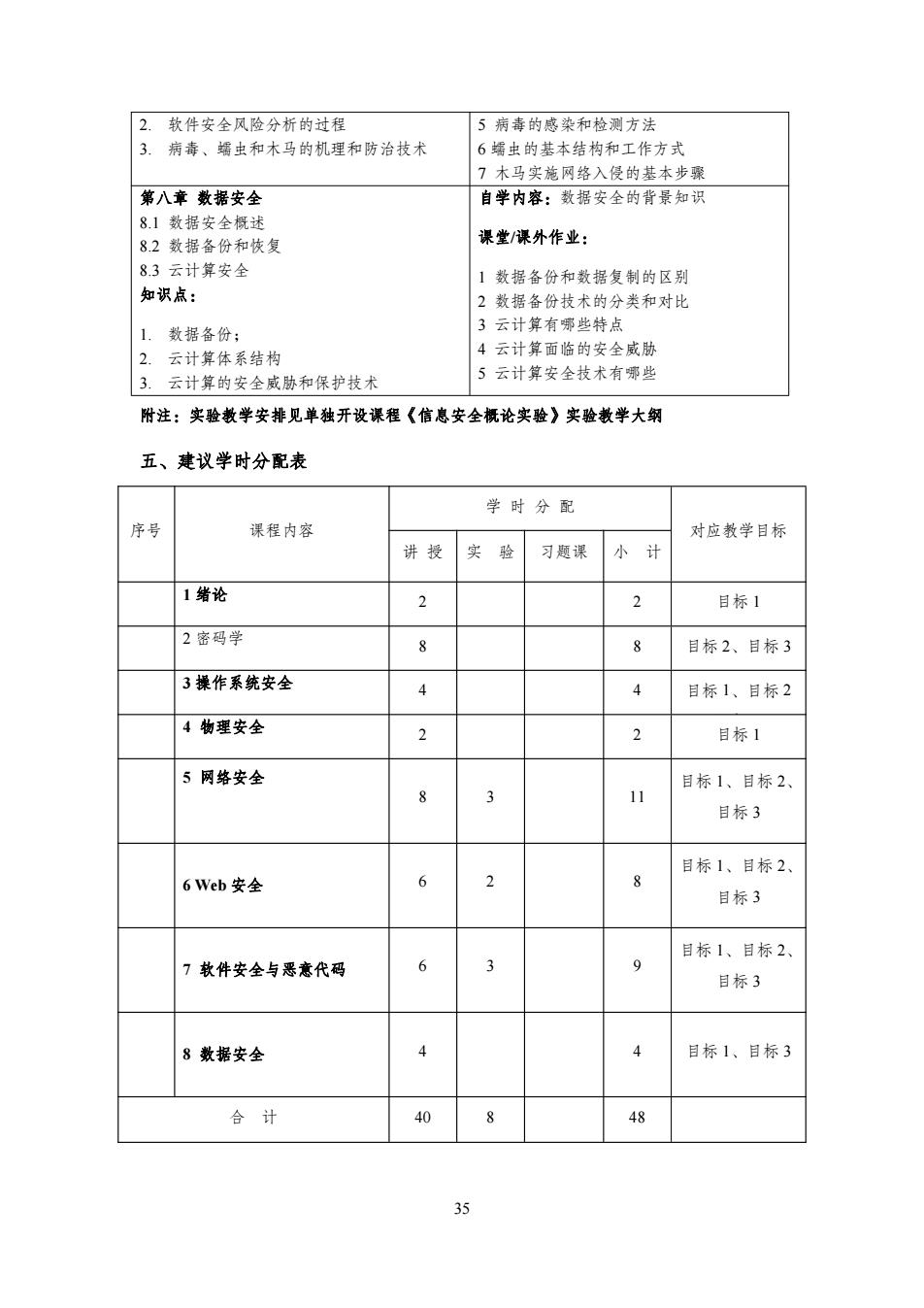

2.软件安全风险分析的过程 5病毒的感染和检测方法 3.病毒、蠕虫和木马的机理和防治技术 6蠕虫的基本结构和工作方式 7木马实施网络入侵的基本步骤 第八章数据安全 自学内容:数据安全的背景知识 8.1数据安全概述 8.2数据备份和恢复 课堂/课外作业: 8.3云计算安全 1数据备份和数据复制的区别 知识点: 2数据备份技术的分类和对比 1.数据备份: 3云计算有哪些特点 2.云计算体系结构 4云计算面临的安全威胁 3.云计算的安全威胁和保护技术 5云计算安全技术有哪些 附注:实验教学安排见单独开设课程《信息安全概论实验》实验教学大纲 五、建议学时分配表 学时分配 序号 课程内容 对应教学目标 讲授 实验 习题课 小计 1绪论 2 2 目标1 2密码学 8 8 目标2、目标3 3操作系统安全 4 4 目标1、目标2 4物理安全 2 2 目标1 5网络安全 目标1、目标2、 11 目标3 目标1、目标2、 6Web安全 6 8 目标3 目标1、目标2、 7软件安全与恶意代码 9 目标3 8数据安全 4 4 目标1、目标3 合计 40 8 48 35

35 2. 软件安全风险分析的过程 3. 病毒、蠕虫和木马的机理和防治技术 5 病毒的感染和检测方法 6 蠕虫的基本结构和工作方式 7 木马实施网络入侵的基本步骤 第八章 数据安全 8.1 数据安全概述 8.2 数据备份和恢复 8.3 云计算安全 知识点: 1. 数据备份; 2. 云计算体系结构 3. 云计算的安全威胁和保护技术 自学内容:数据安全的背景知识 课堂/课外作业: 1 数据备份和数据复制的区别 2 数据备份技术的分类和对比 3 云计算有哪些特点 4 云计算面临的安全威胁 5 云计算安全技术有哪些 附注:实验教学安排见单独开设课程《信息安全概论实验》实验教学大纲 五、建议学时分配表 序号 课程内容 学 时 分 配 对应教学目标 讲 授 实 验 习题课 小 计 1 绪论 2 2 目标 1 2 密码学 8 8 目标 2、目标 3 3 操作系统安全 4 4 目标 1、目标 2 目标 3 4 物理安全 2 2 目标 1 5 网络安全 8 3 11 目标 1、目标 2、 目标 3 6 Web 安全 6 2 8 目标 1、目标 2、 目标 3 7 软件安全与恶意代码 6 3 9 目标 1、目标 2、 目标 3 8 数据安全 4 4 目标 1、目标 3 合 计 40 8 48

六、教学方法(本课程的主要教学方法) 信息安全概论的理论课程学习,主要的教学方法为课堂讲授,具体内容包括: 1.采用启发式教学,激发学生主动学习的兴趣,培养学生独立思考、分析问题和解决问题 的能力,引导学生主动通过实践和自学获得自己想学到的知识。 2.采用PPT课件,多煤体教学与传统板书相结合,提高课堂教学信息量,增强教学的直观性。 3.采用案例教学:理论教学与工程实践相结合,引导学生应用所学的理论知识来分析实际 的系统,以培养其解决相关工程问题的思维方法。 4.采用互动式教学:课内提问讨论和答疑相结合,并围绕各章教学重点内容,针对课程目 标布置对应内容的课后作业。 七、课程考核内容及方式 1考核方式考察 2.考核形式包括平时考核、中期考核、期末考核等综合评定 3成绩评定采用百分制制,按以下3项考核指标进行实验成绩综合评定,其构成比例如下: 平时考核成绩:占课程总成绩的15%: (其中考勤占5%,作业占5%,平时测验5%) 期末考核成绩:占课程总成绩的60%: 课内实验成绩:占课程总成绩的25%: 八、推荐教材和教学参考书 教材:《信息安全导论》,朱建明王秀利编著,清华大学出版社,2016年第1版。 参考书:《信息安全原理与技术(第3版)》,郭亚军等编著,清华大学出版社,2017年第3 版。 参考书:《网络空间安全原理、技术与工程》,闫怀志编著,电子工业出版社,2017年第1 版。 参考书:《密码学及安全应用》,唐四薪等编著,清华大学出版社,2016年第1版。 参考书:《网络安全实验教程》,王清贤等编著,电子工业出版社,2016年第1版。 撰写人:韩祺祎 审核人: 学院分管领导签字(盖章): 2018年5月4日 36

36 六、教学方法(本课程的主要教学方法) 信息安全概论的理论课程学习,主要的教学方法为课堂讲授,具体内容包括: 1. 采用启发式教学,激发学生主动学习的兴趣,培养学生独立思考、分析问题和解决问题 的能力,引导学生主动通过实践和自学获得自己想学到的知识。 2. 采用 PPT 课件,多媒体教学与传统板书相结合,提高课堂教学信息量,增强教学的直观性。 3. 采用案例教学:理论教学与工程实践相结合,引导学生应用所学的理论知识来分析实际 的系统,以培养其解决相关工程问题的思维方法。 4. 采用互动式教学:课内提问讨论和答疑相结合,并围绕各章教学重点内容,针对课程目 标布置对应内容的课后作业。 七、课程考核内容及方式 1.考核方式 考察 2.考核形式 包括平时考核、中期考核、期末考核等综合评定 3.成绩评定 采用百分制制,按以下 3 项考核指标进行实验成绩综合评定,其构成比例如下: 平时考核成绩:占课程总成绩的 15%; (其中考勤占 5%,作业占 5%,平时测验 5%) 期末考核成绩:占课程总成绩的 60%; 课内实验成绩:占课程总成绩的 25%; 八、推荐教材和教学参考书 教 材:《信息安全导论》,朱建明 王秀利编著,清华大学出版社,2016 年第 1 版。 参考书:《信息安全原理与技术(第 3 版)》,郭亚军 等编著,清华大学出版社,2017 年第 3 版。 参考书:《网络空间安全原理、技术与工程》,闫怀志编著,电子工业出版社,2017 年第 1 版。 参考书:《密码学及安全应用》,唐四薪 等编著,清华大学出版社,2016 年第 1 版。 参考书:《网络安全实验教程》,王清贤 等编著,电子工业出版社,2016 年第 1 版。 撰写人: 韩祺祎 审核人: 学院分管领导签字(盖章): 2018 年 5 月 4 日

《数据结构与算法》课程教学大纲 一、课程概况 课程代码:04420230 课程名称:数据结构与算法 课程学分:4 课程学时:64(理论学时:40;实验(实践)学时:24) 课程性质:学科教有课(必修)(课程性质以2018版人才培养方案的要求为准) 开课部门:信息科学与工程学院 建议修读学期:3 建议先修课程:C语言程序设计 适用专业(方向):软件工程、计算机科学与技术 二、课程地位、作用与任务 本课程是计算机科学与技术专业的一门重要的学科教育课程。课程是在程序设计语言基 础上,使学生掌握各种常用数据结构的结构表示、存储表示、处理方法及应用算法设计,学 会常用数据分类和数据查找的技术,对所设计的算法会做定量或定性的分析比较,培养学生 的算法设计与分析的能力。通过本课程的学习,使学生深透地理解数据结构的逻辑结构和物 理结构的基本概念以及有关算法;学会分析数据对象特性,选择合适的数据结构、存储结构 及相应的基本处理算法;培养基本的、良好的程序设计技能,编制高效可靠的程序;通过综 合实验,培养学生自主学习的意思,养成终身学习的习惯,既为学生学习后继课程打好基础, 也为将来软件开发提供理论指导。 三、课程目标 (一)教学目标 数据结构与算法课程具体要求达到的特定教学目标包括: 教学目标1.能够将数学、自然科学、工程基础和专业知识用于解决复杂工程问题;(指标 点1.2) 教学目标2.能够应用数学、自然科学和工程科学的基本原理,识别、表达、并通过文献研 究分析复杂工程问题,以获得有效结论。能够将数学、自然科学、工程基础和专业知识用于 解决复杂工程问题;(指标点2.2) 教学目标3.能够基于科学原理并采用科学方法对复杂工程问题进行研究,包括设计实验、 分析与解释数据、并通过信息综合得到合理有效的结论;(指标点4.1) 教学目标4.具有自主学习和终身学习的意识,有不断学习和适应发展的能力。(指标点121) 37

37 《数据结构与算法》课程教学大纲 一、课程概况 课程代码:04420230 课程名称:数据结构与算法 课程学分:4 课程学时:64(理论学时:40;实验(实践)学时:24) 课程性质:学科教育课(必修)(课程性质以 2018 版人才培养方案的要求为准) 开课部门:信息科学与工程学院 建议修读学期:3 建议先修课程:C 语言程序设计 适用专业(方向):软件工程、计算机科学与技术 二、课程地位、作用与任务 本课程是计算机科学与技术专业的一门重要的学科教育课程。课程是在程序设计语言基 础上,使学生掌握各种常用数据结构的结构表示、存储表示、处理方法及应用算法设计,学 会常用数据分类和数据查找的技术,对所设计的算法会做定量或定性的分析比较,培养学生 的算法设计与分析的能力。通过本课程的学习,使学生深透地理解数据结构的逻辑结构和物 理结构的基本概念以及有关算法;学会分析数据对象特性,选择合适的数据结构、存储结构 及相应的基本处理算法;培养基本的、良好的程序设计技能,编制高效可靠的程序; 通过综 合实验,培养学生自主学习的意思,养成终身学习的习惯,既为学生学习后继课程打好基础, 也为将来软件开发提供理论指导。 三、课程目标 (一)教学目标 数据结构与算法课程具体要求达到的特定教学目标包括: 教学目标 1. 能够将数学、自然科学、工程基础和专业知识用于解决复杂工程问题;(指标 点 1.2) 教学目标 2. 能够应用数学、自然科学和工程科学的基本原理,识别、表达、并通过文献研 究分析复杂工程问题,以获得有效结论。能够将数学、自然科学、工程基础和专业知识用于 解决复杂工程问题;(指标点 2.2) 教学目标 3. 能够基于科学原理并采用科学方法对复杂工程问题进行研究,包括设计实验、 分析与解释数据、并通过信息综合得到合理有效的结论;(指标点 4.1) 教学目标 4. 具有自主学习和终身学习的意识,有不断学习和适应发展的能力。(指标点 12.1)