9.2.2 STRIDE威胁建模 。1.STRIDE威胁模型 STRIDE建模方法由微软提出,该方法通过审查系统设计或架构来发现或纠正设计级 (design-level))的安全问题。 软件开发人员认为安全主要是指代码质量,网络管理员认为安全主要是防火墙、以及 系统管理。学术界认为安全是指Saltzeri和Schroeder原则。 而安全的含义包括机密性、完整性、可用性、对用户正确进行身份验证和授权、以及 事务处理不可否认等,下表介绍了每个属性

1. STRIDE威胁模型 • STRIDE建模方法由微软提出,该方法通过审查系统设计或架构来发现或纠正设计级 (design-level)的安全问题。 • 软件开发人员认为安全主要是指代码质量,网络管理员认为安全主要是防火墙、以及 系统管理。学术界认为安全是指Saltzer和Schroeder原则。 • 而安全的含义包括机密性、完整性、可用性、对用户正确进行身份验证和授权、以及 事务处理不可否认等,下表介绍了每个属性。 9.2.2 STRIDE威胁建模

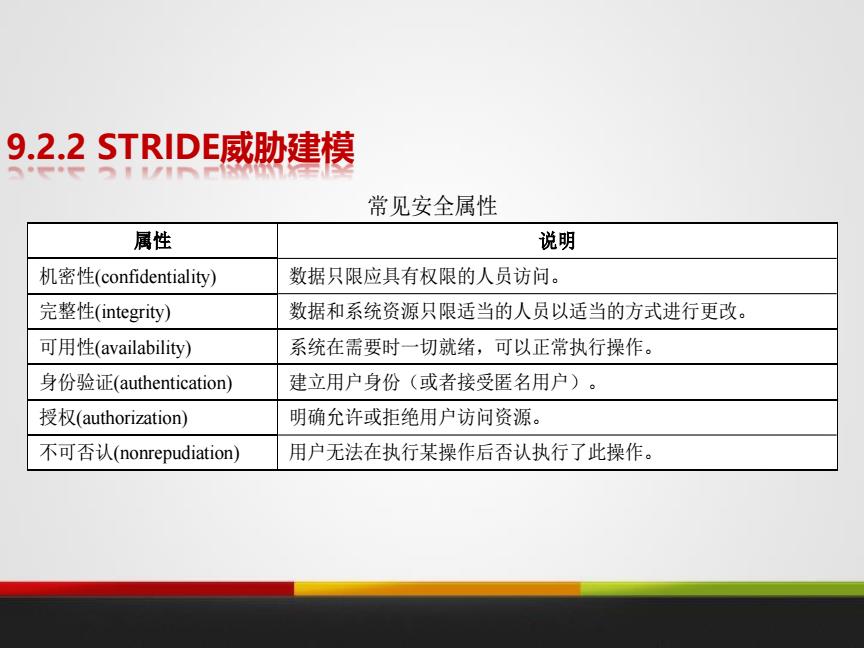

9.2.2 STRIDE威胁建模 常见安全属性 属性 说明 机密性(confidentiality) 数据只限应具有权限的人员访问。 完整性(integrity) 数据和系统资源只限适当的人员以适当的方式进行更改。 可用性(availability) 系统在需要时一切就绪,可以正常执行操作。 身份验证(authentication) 建立用户身份(或者接受匿名用户)。 授权(authorization) 明确允许或拒绝用户访问资源。 不可否认(nonrepudiation) 用户无法在执行某操作后否认执行了此操作

9.2.2 STRIDE威胁建模 常见安全属性 属性 说明 机密性(confidentiality) 数据只限应具有权限的人员访问。 完整性(integrity) 数据和系统资源只限适当的人员以适当的方式进行更改。 可用性(availability) 系统在需要时一切就绪,可以正常执行操作。 身份验证(authentication) 建立用户身份(或者接受匿名用户)。 授权(authorization) 明确允许或拒绝用户访问资源。 不可否认(nonrepudiation) 用户无法在执行某操作后否认执行了此操作

9.2.2 STRIDE威胁建模 针对这些安全属性,给出STRIDE威胁模型,STRIDE是6种威胁类型的英文首字母缩缩写,这6 种威胁如下: (1)欺骗证识(Spoofing identity),典型的例子是使用其他用户的认证信息进行非法访问。例 如利用用户名和口令等认证信息进行非法访问。 (2)篡改数据(Tempering with data),在未授权的情况下恶意地修改数据。这种修改可能是在 数据库中保存的数据,也可能是在网络中传输的数据 (3)可抵赖(Repudiation),用户从事一项非法操作,但该用户拒绝承认,且没有方法可以证明 他是在抵赖。例如某用户从事一项非法操作,但系统又缺乏跟踪非法操作的功能。 (4)信息泄露(Information disclosure),信息暴露给不允许对它访问的人。例如用户读到没有 给他赋予访问权限的文件的内容,信息在网络中传递时内容被泄密

针对这些安全属性,给出STRIDE威胁模型,STRIDE是6种威胁类型的英文首字母缩缩写,这6 种威胁如下: • (1) 欺骗证识(Spoofing identity),典型的例子是使用其他用户的认证信息进行非法访问。例 如利用用户名和口令等认证信息进行非法访问。 • (2) 篡改数据(Tempering with data),在未授权的情况下恶意地修改数据。这种修改可能是在 数据库中保存的数据,也可能是在网络中传输的数据。 • (3) 可抵赖(Repudiation),用户从事一项非法操作,但该用户拒绝承认,且没有方法可以证明 他是在抵赖。例如某用户从事一项非法操作,但系统又缺乏跟踪非法操作的功能。 • (4) 信息泄露(Information disclosure),信息暴露给不允许对它访问的人。例如用户读到没有 给他赋予访问权限的文件的内容,信息在网络中传递时内容被泄密。 9.2.2 STRIDE威胁建模

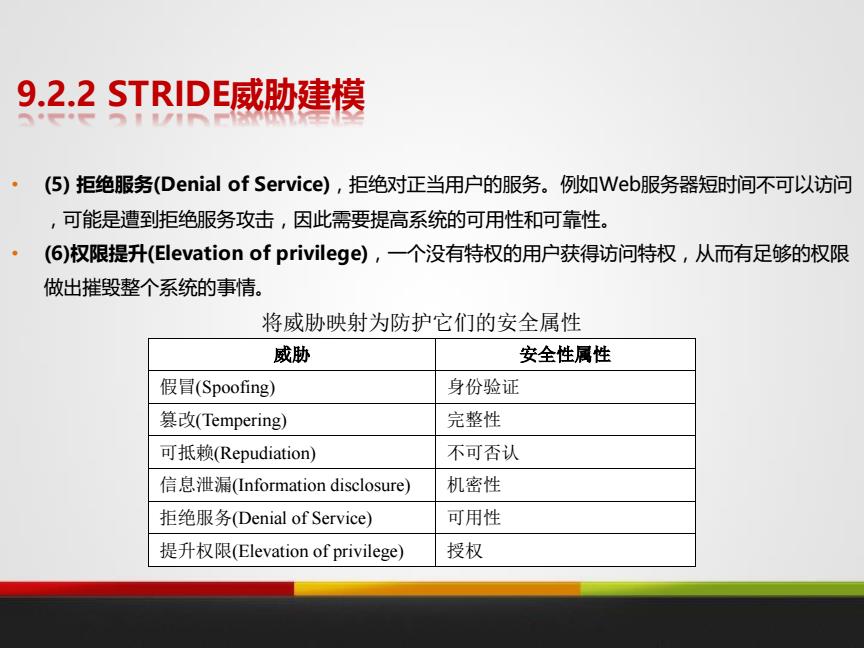

9.2.2 STRIDE威胁建模 (5)拒绝服务(Denial of Service),拒绝对正当用户的服务。例如Web服务器短时间不可以访问 ,可能是遭到拒绝服务攻击,因此需要提高系统的可用性和可靠性。 (6)权限提升(Elevation of privilege),一个没有特权的用户获得访问特权,从而有足够的权限 做出摧毁整个系统的事情。 将威胁映射为防护它们的安全属性 威胁 安全性属性 假冒(Spoofing) 身份验证 篡改(Tempering) 完整性 可抵赖(Repudiation) 不可否认 信息泄漏(Information disclosure) 机密性 拒绝服务(Denial of Service) 可用性 提升权限(Elevation of privilege) 授权

• (5) 拒绝服务(Denial of Service),拒绝对正当用户的服务。例如Web服务器短时间不可以访问 ,可能是遭到拒绝服务攻击,因此需要提高系统的可用性和可靠性。 • (6)权限提升(Elevation of privilege),一个没有特权的用户获得访问特权,从而有足够的权限 做出摧毁整个系统的事情。 9.2.2 STRIDE威胁建模 将威胁映射为防护它们的安全属性 威胁 安全性属性 假冒(Spoofing) 身份验证 篡改(Tempering) 完整性 可抵赖(Repudiation) 不可否认 信息泄漏(Information disclosure) 机密性 拒绝服务(Denial of Service) 可用性 提升权限(Elevation of privilege) 授权

9.2.2 STRIDE威胁建模 2.威胁建模的过程 威肋建模的过程主要有4个方面。 发现已知的对系统的威胁。 将威胁以风险从高到低排序。 确定减少威胁的技术。 选择合适的技术。 √以上过程可能反复进行多次,因为一次标识所有可能的威胁是很困难的

2. 威胁建模的过程 威胁建模的过程主要有4个方面。 • 发现已知的对系统的威胁。 • 将威胁以风险从高到低排序。 • 确定减少威胁的技术。 • 选择合适的技术。 以上过程可能反复进行多次,因为一次标识所有可能的威胁是很困难的。 9.2.2 STRIDE威胁建模