端到端协议 ·端到端协议 ■1992年,Diffie,.Oorschoti和Wiener提出了一个端到端协议 (station-to-station protocol),该协议是Diffie-.Hellman密钥交换协 议的一个改进,增加了实体间的相互认证和密钥的相互确认。 ■它可以抵抗中间人攻击

端到端协议 端到端协议 1992年,Diffie,Oorschot和Wiener提出了一个端到端协议 (station-to-station protocol),该协议是Diffie-Hellman密钥交换协 议的一个改进,增加了实体间的相互认证和密钥的相互确认。 它可以抵抗中间人攻击

端到端协议 ·公开参数 ■设p是一个大素数,g∈Zp是一个本原元。 。每个用户U都有一个签名方案,签名算法Sigu,验证算法Veru ■可信中心TA也有一个签名方案,签名算法Sig4,验证算法为Ver4。 ■每个用户U拥有一个证书: C(U)=(IDv,pkv,SigTA(IDupku)) ■其中ID,为用户的身份信息,pk为用户的公钥,证书C(U由TA事 先签发

端到端协议 公开参数 设p是一个大素数,𝒈 ∈ 𝒁𝒑是一个本原元。 每个用户U都有一个签名方案,签名算法SigU,验证算法VerU。 可信中心TA也有一个签名方案,签名算法SigTA,验证算法为VerTA。 每个用户U拥有一个证书: C(U)=(IDU , pkU , SigTA(IDU ,pkU )) 其中IDU为用户的身份信息,pkU为用户的公钥,证书C(U)由TA事 先签发

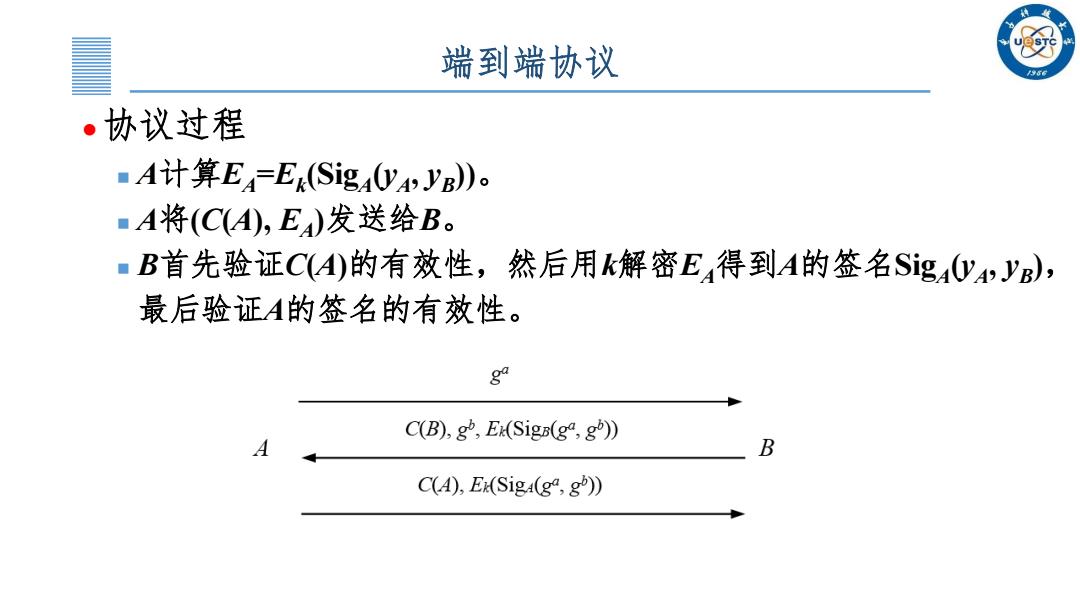

端到端协议 ·协议过程 ■A随机选取a(2≤≤-2),计算yg“modp,并将y4发送给B。 ■B随机选取b(2≤b≤-2),计算yB=gb mod p,ky4 mod pi和 EB=Ek(SigeVA yB))。 ■B将(C(B),JyB,EB)发送给A。 ■A首先验证CB)的有效性,计算yB“modp,然后用k解密EB得到 B的签名SigE(V VE),最后验证B的签名的有效性。 ga C(B),g,E(Sign(ga,g) B C(4),Ek(Siga(ga,g)

端到端协议 协议过程 A随机选取a(2≤a≤p-2),计算yA≡g a mod p,并将yA发送给B。 B随机选取b(2≤b≤p-2),计算yB≡g b mod p, k≡yA b mod p和 EB =Ek (SigB (yA , yB ))。 B将(C(B), yB , EB )发送给A。 A首先验证C(B)的有效性,计算k≡yB a mod p,然后用k解密EB得到 B的签名SigB (yA , yB ),最后验证B的签名的有效性

端到端协议 。协议过程 ■A计算EA=Ex(Sig4 VAYE)。 ■A将(C(A),E)发送给B。 ■B首先验证C(A)的有效性,然后用k解密E4得到A的签名Sig4OyyB), 最后验证A的签名的有效性。 ga C(B),gb,Ex(Sign(ga,g)) B C(),Ex(Sig(ga,g)

端到端协议 协议过程 A计算EA =Ek (SigA (yA , yB ))。 A将(C(A), EA )发送给B。 B首先验证C(A)的有效性,然后用k解密EA得到A的签名SigA (yA , yB ), 最后验证A的签名的有效性

例 9 8.3秘密共享

8.3 秘密共享