防火墙的局限性 ()防火墙不能防御不经由防火墙的攻击。比如,如果允 许从内部网络向外拨号,网络内部可能会有用户通过拨号连 入Internet,形成与Internet的直接连接,从而绕过了防火墙, 成为一个潜在的后门攻击渠道。 。 (2)防火墙不能防范来自内部的威胁。比如,某个私下里与 网络外部攻击者联手的雇员,从内部网进行破坏活动,因为 该通信没有经过防火墙,则防火墙无法阻止。 ·③)防火墙不能防止病毒感染的程序和文件进出内部网。 事实上,安装了防火墙的网络系统内部,运行着多种多样的 操作系统和应用程序,想通过扫描所有进出网络的文件、电 子邮件以及信息来检测病毒的方法是不实际的,也是不大可 能实现的。这只能在每台主机上安装反病毒软件。 (4)防火墙不能防止数据驱动式的攻击。一些表面正常的 数据通过电子邮件或者其他方式复制到内部主机上,一旦被 执行就形成攻击。 信息安全导论08 12

防火墙的局限性 • (1)防火墙不能防御不经由防火墙的攻击。比如,如果允 许从内部网络向外拨号,网络内部可能会有用户通过拨号连 入Internet,形成与Internet的直接连接,从而绕过了防火墙, 成为一个潜在的后门攻击渠道。 • (2)防火墙不能防范来自内部的威胁。比如,某个私下里与 网络外部攻击者联手的雇员,从内部网进行破坏活动,因为 该通信没有经过防火墙,则防火墙无法阻止。 • (3)防火墙不能防止病毒感染的程序和文件进出内部网。 事实上,安装了防火墙的网络系统内部,运行着多种多样的 操作系统和应用程序,想通过扫描所有进出网络的文件、电 子邮件以及信息来检测病毒的方法是不实际的,也是不大可 能实现的。这只能在每台主机上安装反病毒软件。 • (4)防火墙不能防止数据驱动式的攻击。一些表面正常的 数据通过电子邮件或者其他方式复制到内部主机上,一旦被 执行就形成攻击。 信息安全导论08 12

8.1.3防火墙的技术 根据不同的分类标准,可将防火墙分为不同的类型。 从工作原理角度看,防火墙技术主要可分为网络层防火 墙技术和应用层防火墙技术。这两个层次的防火墙技术 的具体实现有包过滤防火墙、代理服务器防火墙、状态 检测防火墙和自适应代理防火墙。 根据实现防火墙的硬件环境不同,可将防火墙分为基于 路由器的防火墙和基于主机系统的防火墙。包过滤防火 墙和状态检测防火墙可以基于路由器,也可基于主机系 统实现;而代理服务器防火墙只能基于主机系统实现。 根据防火墙的功能不同,可将防火墙分为FTP防火墙、 。 Telnet防火墙、E-mail防火墙、病毒防火墙、个人防火墙 等各种专用防火墙。通常也将几种防火墙技术结合在一 起使用以弥补各自的缺陷,增加系统的安全性能。 信息安全导论08 13

8.1.3 防火墙的技术 • 根据不同的分类标准,可将防火墙分为不同的类型。 • 从工作原理角度看,防火墙技术主要可分为网络层防火 墙技术和应用层防火墙技术。这两个层次的防火墙技术 的具体实现有包过滤防火墙、代理服务器防火墙、状态 检测防火墙和自适应代理防火墙。 • 根据实现防火墙的硬件环境不同,可将防火墙分为基于 路由器的防火墙和基于主机系统的防火墙。包过滤防火 墙和状态检测防火墙可以基于路由器,也可基于主机系 统实现;而代理服务器防火墙只能基于主机系统实现。 • 根据防火墙的功能不同,可将防火墙分为FTP防火墙、 Telnet防火墙、E-mail防火墙、病毒防火墙、个人防火墙 等各种专用防火墙。通常也将几种防火墙技术结合在一 起使用以弥补各自的缺陷,增加系统的安全性能。 信息安全导论08 13

1.包过滤技术 网络层防火墙技术根据网络层和传输层的原则对 传输的信息进行过滤。网络层技术的一个范例就 是包过滤(packet filtering)技术。因此,利用包过 滤技术在网络层实现的防火墙也叫包过滤防火墙 。 1)包过滤原理 ·包过滤技术是最早的防火墙技术,工作在网络层。 这种防火墙的原理是将IP数据报的各种包头信息 与防火墙内的规则进行比较,然后根据过滤规则 有选择地阻止或允许数据包通过防火墙。常用的 包头信息包括源地址、日的地址、源端口、目的 端口、协议类型等。 信息安全导论08 14

1.包过滤技术 • 网络层防火墙技术根据网络层和传输层的原则对 传输的信息进行过滤。网络层技术的一个范例就 是包过滤(packet filtering)技术。因此,利用包过 滤技术在网络层实现的防火墙也叫包过滤防火墙。 1)包过滤原理 • 包过滤技术是最早的防火墙技术,工作在网络层。 • 这种防火墙的原理是将IP数据报的各种包头信息 与防火墙内的规则进行比较,然后根据过滤规则 有选择地阻止或允许数据包通过防火墙。常用的 包头信息包括源地址、目的地址、源端口、目的 端口、协议类型等。 信息安全导论08 14

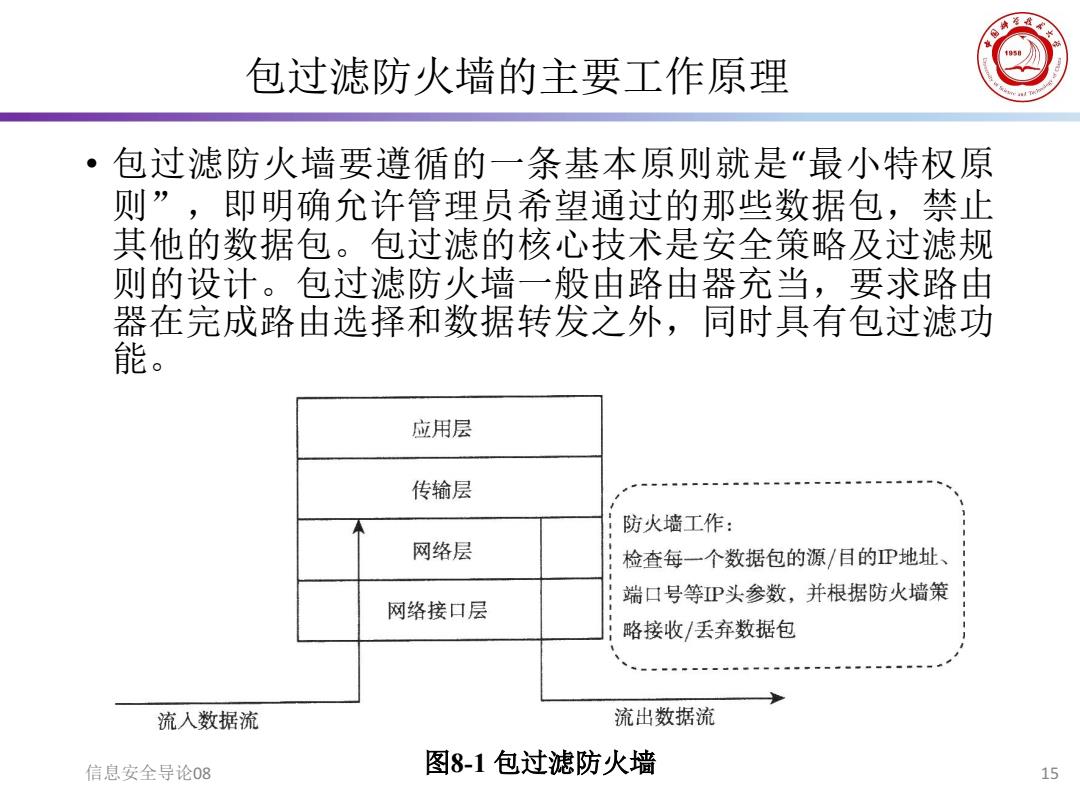

包过滤防火墙的主要工作原理 包过滤防火墙要遵循的一条基本原则就是“最小特权原 则”,即明确允许管理员希望通过的那些数据包,禁止 其他的数据包。包过滤的核心技术是安全策略及过滤规 则的设计。包过滤防火墙一般由路由器充当,要求路由 器在完成路由选择和数据转发之外,同时具有包过滤功 能。 应用层 传输层 防火墙工作: 网络层 检查每一个数据包的源/目的P地址、 端口号等P头参数,并根据防火墙策 网络接口层 略接收/丢弃数据包 流入数据流 流出数据流 信息安全导论08 图8-1包过滤防火墙 15

包过滤防火墙的主要工作原理 信息安全导论08 15 • 包过滤防火墙要遵循的一条基本原则就是“最小特权原 则” ,即明确允许管理员希望通过的那些数据包,禁止 其他的数据包。包过滤的核心技术是安全策略及过滤规 则的设计。包过滤防火墙一般由路由器充当,要求路由 器在完成路由选择和数据转发之外,同时具有包过滤功 能。 图8-1 包过滤防火墙

包过滤防火墙的具体实现 T 包过滤防火墙的具体实现是基于过滤规则的。建立这类 防火墙包括如下步骤:建立安全策略,写出所允许和禁 止的任务,将安全策略转化为一个包过滤规则表。过滤 规则的设计主要依赖于数据包所提供的包头信息:源地 址、目的地址、TCP/UDP源端口号、TCP/UDP目的端口 IIDD 号、标志位、用来传送数据包的协议等。由规则表和数 据头内容的匹配情况来执行过滤操作。如果有一条规则 和数据包的状态匹配,就按照这条规则来执行过滤操作: 如果没有一条规则匹配,就执行默认操作。 默认的策略可能是: 默认值:丢弃:那么所有没有被规定允许转发的数据 包都将被丢弃。 默认值:转发:那么所有没有被规定需要丢弃的数据 包都将被转发。 信息安全导论08 16

包过滤防火墙的具体实现 • 包过滤防火墙的具体实现是基于过滤规则的。建立这类 防火墙包括如下步骤:建立安全策略,写出所允许和禁 止的任务,将安全策略转化为一个包过滤规则表。过滤 规则的设计主要依赖于数据包所提供的包头信息:源地 址、目的地址、TCP/UDP源端口号、TCP/UDP目的端口 号、标志位、用来传送数据包的协议等。由规则表和数 据头内容的匹配情况来执行过滤操作。如果有一条规则 和数据包的状态匹配,就按照这条规则来执行过滤操作; 如果没有一条规则匹配,就执行默认操作。 • 默认的策略可能是: ① 默认值:丢弃:那么所有没有被规定允许转发的数据 包都将被丢弃。 ② 默认值:转发:那么所有没有被规定需要丢弃的数据 包都将被转发。 信息安全导论08 16