线至 Needham-Schroeder Protocol ·最初期的第三方密钥分发协议之一 KDC负责为用户A和B之间的通信产生会话密钥 。协议如下: 1.A-→KDC:1 PA I IDE‖N1 2.KDC-→A:Eka[Ks‖IDg‖N1 II EKLKSIUDA]] 3.A-→B:Eko[KSIDA] 4.B→A:EKs[N2] 5.A→B:EKs[f(N2)] 甲A四 2022/10/9 现代密码学理论与实践-13 12/47

2022/10/9 现代密码学理论与实践-13 12/47 Needham-Schroeder Protocol ⚫ 最初期的第三方密钥分发协议之一 ⚫ KDC负责为用户A和B之间的通信产生会话密钥 ⚫ 协议如下: 1. A→KDC: IDA || IDB || N1 2. KDC→A: EKa[Ks || IDB || N1 || EKb[Ks||IDA ] ] 3. A→B: EKb[Ks||IDA ] 4. B→A: EKs[N2 ] 5. A→B: EKs[f(N2 )]

Needham-Schroeder Protocol 经长 105 Key Distribution Center (KDC) (1)Request NI Key distribution (2)Eka I Ks lI Request II NIll EKb(Ks.IDA)] steps -(3)EKb IKs DAl- Initiator Responder A B -(4)EKsN2] Authentication -(5)EKs[fN2)] steps Figure 5.9 Key Distribution Scenario 甲 2022/10/9 现代密码学理论与实践-13 13/47

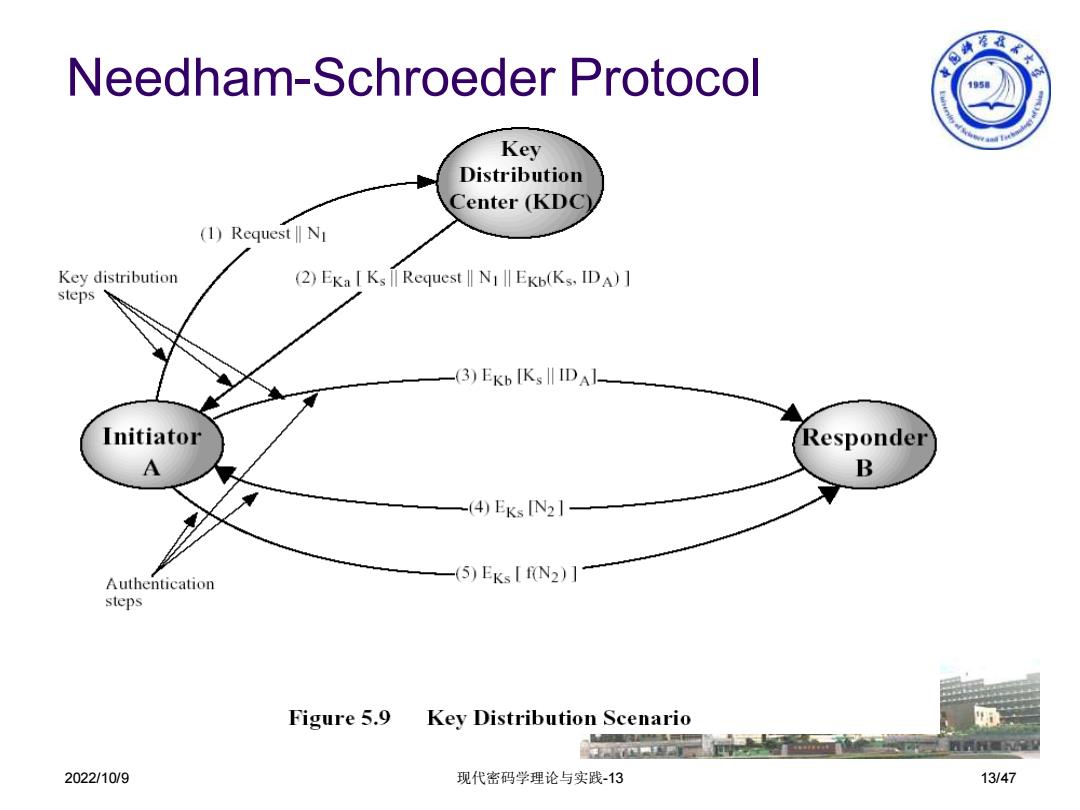

2022/10/9 现代密码学理论与实践-13 13/47 Needham-Schroeder Protocol

Needham-Schroeder Protocol 15 用于安全地分发A和B通信的新会话密钥 对于重放攻击是脆弱的,如果老会话密钥被 破了的话 ● 因此需要第三个消息来使得B相信是和A通信 ● 有几种改进方法 增加时间戳(Denning81) 使用一个额外的nonce(Neuman93) 平四两】 2022/10/9 现代密码学理论与实践-13 14/47

2022/10/9 现代密码学理论与实践-13 14/47 Needham-Schroeder Protocol ⚫ 用于安全地分发A和B通信的新会话密钥 ⚫ 对于重放攻击是脆弱的,如果老会话密钥被 破了的话 ⚫ 因此需要第三个消息来使得B相信是和A通信 ⚫ 有几种改进方法 ⚫ 增加时间戳(Denning 81) ⚫ 使用一个额外的nonce (Neuman 93)

包海海不才 Denning方法 105 ●Denning81 1.A→KDC:IDa‖DB 2.KDC→A:EKa[Ks II IDB IT‖lEk[KSIlDAlIT可] 3.A-B:EKb[Ks DAIT] 4.B→A:Eks[N] 5.A→B:Eks[f(N] A and B verify timeliness by |Clock-T<△t1+△t2 At,:time difference between KDC and local ones, △t2:network delay 评 2022/10/9 现代密码学理论与实践-13 15/47

2022/10/9 现代密码学理论与实践-13 15/47 Denning方法 ⚫ Denning 81 1. A→KDC: IDA || IDB 2. KDC→A: EKa[Ks || IDB ||T|| EKb[Ks||IDA ||T] ] 3. A→B: EKb[Ks ||IDA ||T] 4. B→A: EKs[N1 ] 5. A→B: EKs[f(N1 )] A and B verify timeliness by |Clock – T| < Δt1 + Δt2 Δt1 : time difference between KDC and local ones, Δt2 : network delay

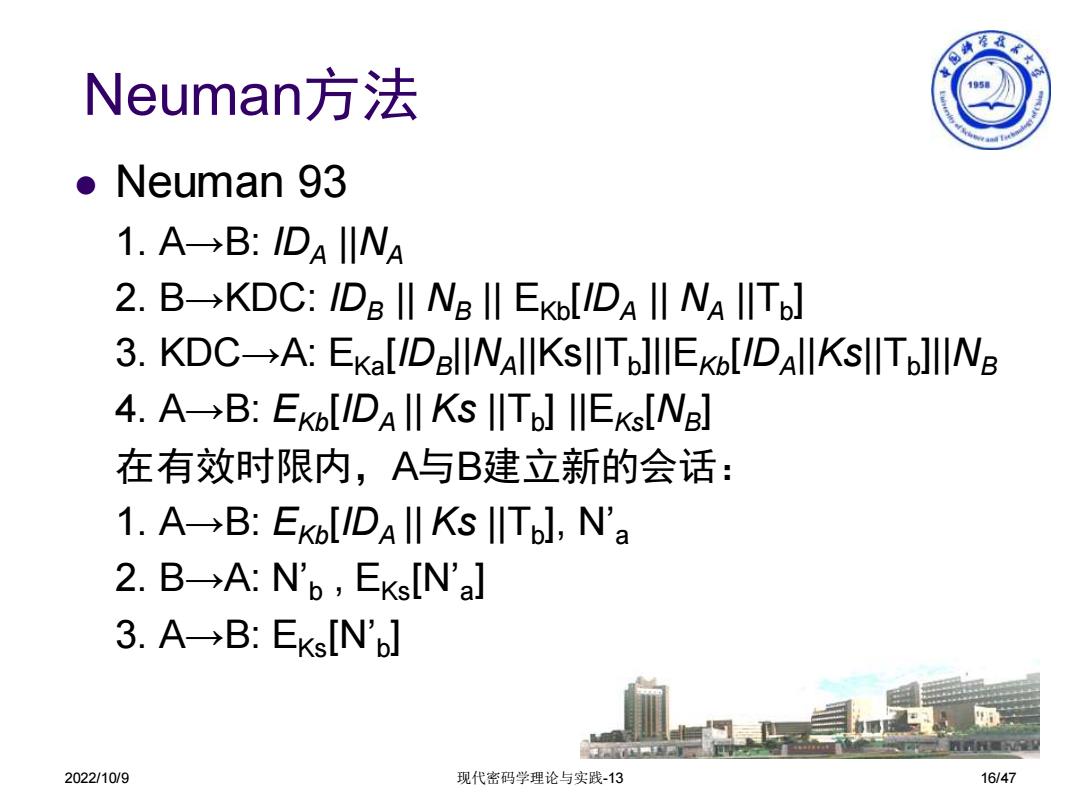

业⑧饰连我术大 Neuman方法 105 ●Neuman93 1.A→B:IPA IINA 2.B-KDC:IDB II NB Il EKb[IDA II NA IIT] 3.KDC-A:EkalIDBlINAlIKSIITpJIIEKLIDAlIKSIITpJIINB 4.A-B:EKoLIDAll Ks IITp]IEKs[Na] 在有效时限内,A与B建立新的会话: 1.A-B:EKo[IDAll Ks Tp],N'a 2.B→A:N'b,Eks[N'a] 3.A→B:EKs[N'b] 2022/10/9 现代密码学理论与实践-13 16/47

2022/10/9 现代密码学理论与实践-13 16/47 Neuman方法 ⚫ Neuman 93 1. A→B: IDA ||NA 2. B→KDC: IDB || NB || EKb[IDA || NA ||Tb ] 3. KDC→A: EKa[IDB ||NA ||Ks||Tb ]||EKb[IDA ||Ks||Tb ]||NB 4. A→B: EKb[IDA || Ks ||Tb ] ||EKs[NB ] 在有效时限内,A与B建立新的会话: 1. A→B: EKb[IDA || Ks ||Tb ], N’a 2. B→A: N’b , EKs[N’a ] 3. A→B: EKs[N’b ]