免责申明:本站所供资料仅供学习之用,任何人不得将之他用或者进行传播,否则应当自行向实际权利人承担法律责任。因本站部分资料 来源于其他媒介,如存在没有标注来源或来源标注错误导致侵犯阁下权利之处,敬请告知,我将立即予以处理。请购买正版书藉,支持国 内网络安全。溜客和旗下换在中国网(WWW.17HUAN.COM)及溜客原创资源论坛(BBS.176ku.COM)祝您技术更上一个台阶。 Broadview www.broadview.com.cn “十一五”国家重点图书出版规划项目 安全技术 大系 Hacker Disassembling Uncovered,Second Edition 黑客反汇编 揭秘 (第二版) 【俄】Kris Kaspersky著谭明金等译 脂星 家 PDG 電子工業出版社 UELISHIN MOUSE OF ELECTRONCS INDUSTHY 溜客安全网WwW.176Ku.CoM

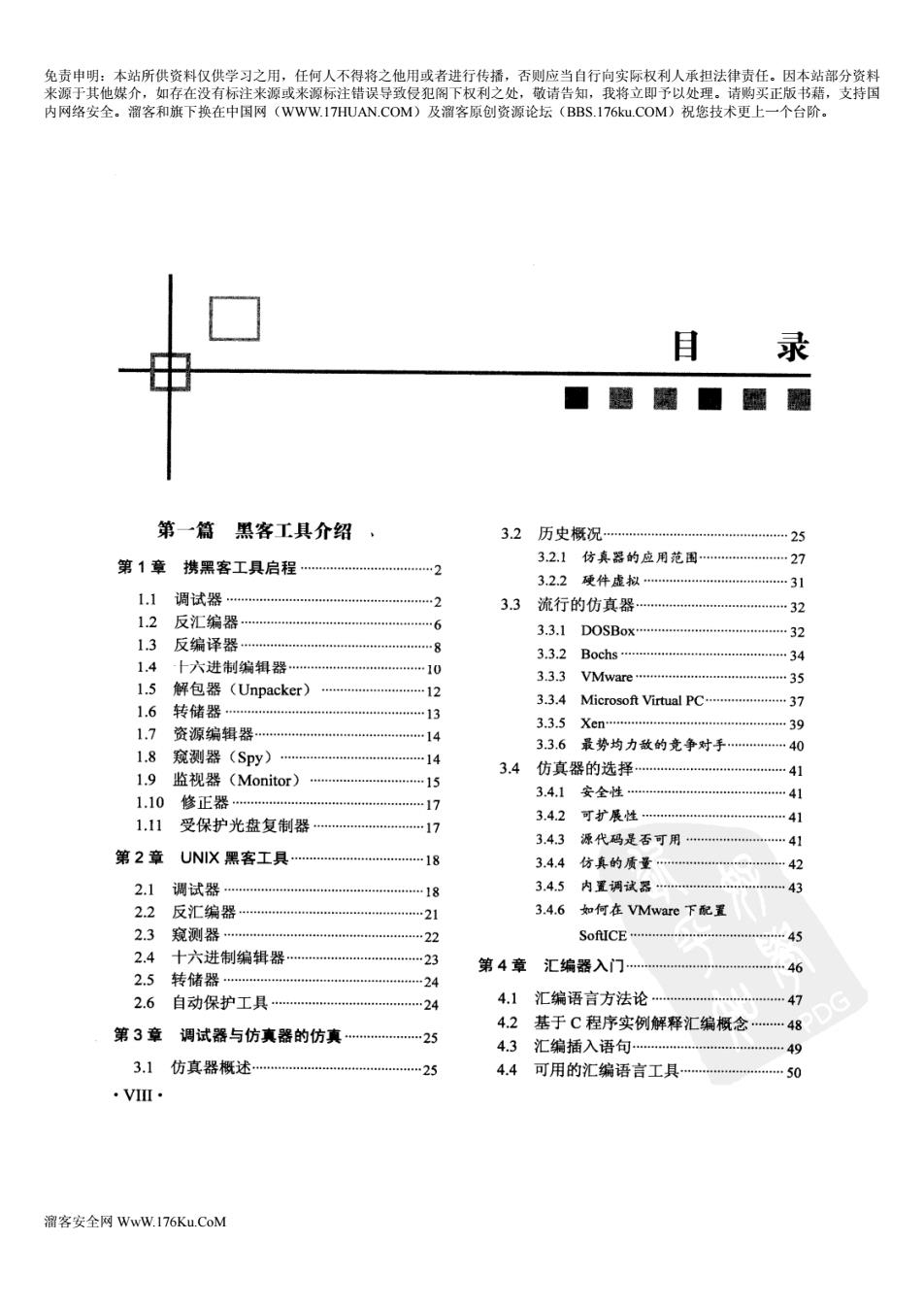

目录 第一篇黑客工具介绍、 3.2历史概况 -25 第1章携黑客工具启程 3.2.1仿真器的应用范围……27 …2 3.2.2硬件虚拟……31 1.1调试器…… 2 3.3流行的仿真器……32 1.2反汇编器-……6 3.3.1D0SBox……32 1.3反编译器……8 3.3.2 Bochs… ……34 1.4-十六进制编辑器……10 3.3.3 VMware……35 1.5解包器(Unpacker) ……12 3.3.4 Microsoft Virtual PC.……37 1.6转储器 ……13 3.3.5Xen……39 1.7资源编辑器……14 3.3.6最势均力敌的竞争对手……40 1.8窥测器(Spy)……14 3.4仿真器的选择 ……41 1.9监视器(Monitor) …15 3.4.1安全性….…41 1.10修正器 …-17 3.4.2可扩展性……41 1.11 受保护光盘复制器-……17 3.4.3源代码是否可用……41 第2章UNX黑客工具……18 3.4.4仿真的质量……42 2.1调试器 …18 3.4.5内置调试器……43 2.2反汇编器…… …21 3.4.6如何在VMware下配置 2.3窥测器… 22 SoftICE……45 2.4 十六进制编辑器 ……-23 第4章汇编器入门…46 2.5转储器 …-24 2.6 自动保护工具……24 4.1汇编语言方法论 …47 4.2基于C程序实例解释汇编概念…48 第3章调试器与仿真器的仿真……25 4.3汇编插入语句… ……49 3.1仿真器概述……25 4.4可用的汇编语言工具……50 ·VIII· 溜客安全网WwW.176Ku.CoM

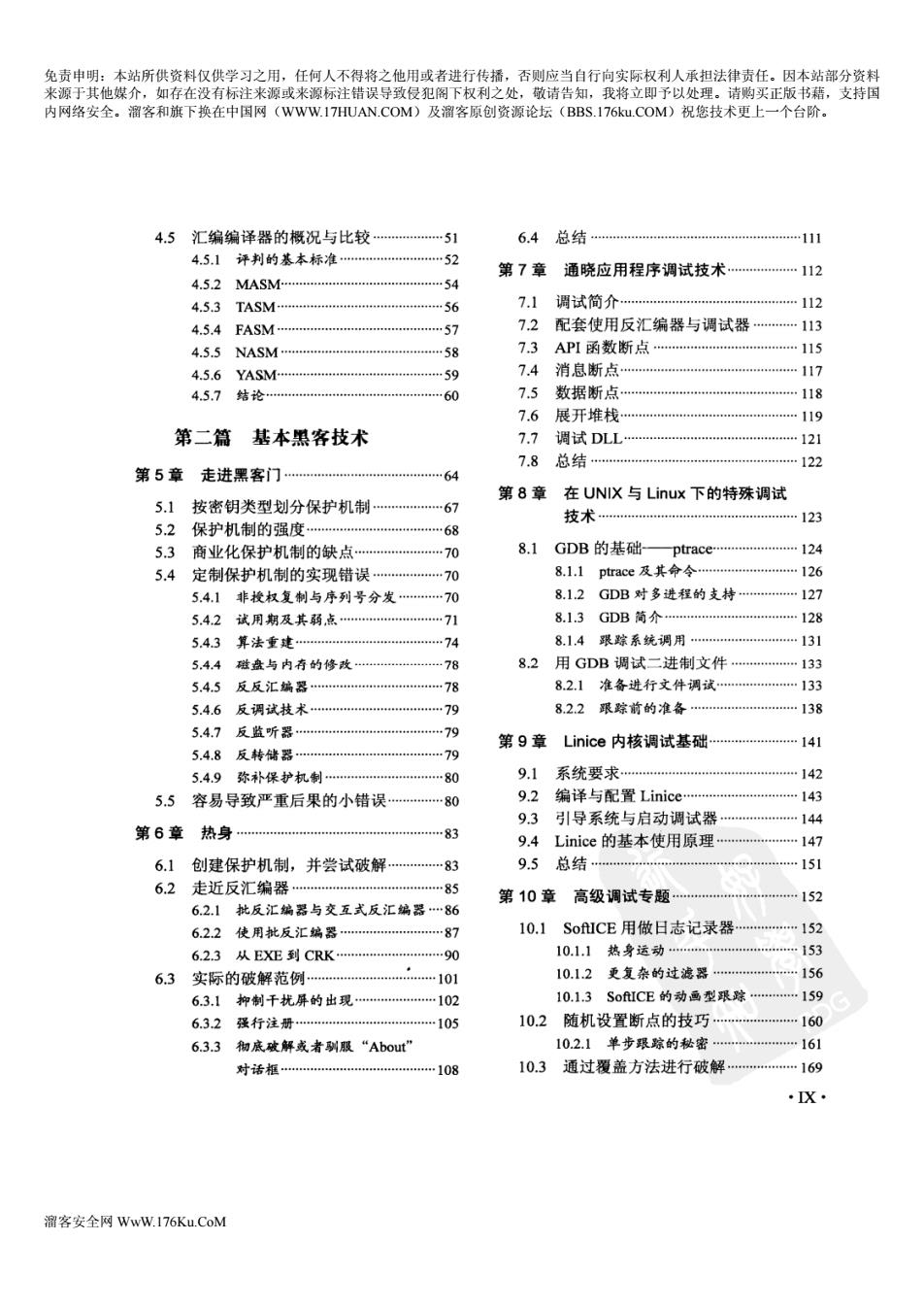

4.5汇编编译器的概况与比较…5】 6.4总结…11】 4.5.1评判的基本标准…52 第7章通晓应用程序调试技术…112 4.5.2MASM…54 4.53TASM…56 7.】调试简介…112 4.5.4FASM…57 7.2配套使用反汇编器与调试器…113 4.5.5NASM… 58 7.3API函数断点 …115 4.5.6 YASM 59 7.4消息断点…117 4.5.7结论… 60 7.5数据断点…118 7.6展开堆栈…119 第二篇 基本黑客技术 7.7调试DLL……121 78总结… 122 第5章走进黑客门…64 第8章在UNIX与Liux下的特殊调试 5.1按密钥类型划分保护机制…67 技术… …123 5.2 保护机制的强度……68 5.3商业化保护机制的缺点…70 8.1 GDB的基础一ptrace 4…124 5.4定制保护机制的实现错误…70 8.l.1 ptrace及其命令… …126 5.4.1非授权复制与序列号分发…70 8.12GDB对多进程的支持…127 5.4.2试用期及其弱点…71 8.1.3GDB简介…128 5.4.3算法重建…74 8.1.4跟踪系统调用…13】 5.4.4磁盘与内有的修改…78 8.2用GDB调试二进制文件 …133 5.4.5反反汇编器…78 8.2.1准备进行文件调试 4…133 5.4.6反调试技术…79 8.2.2跟踪前的准备…138 5.4.7反监听器…79 第9章Linice内核调试基础 …141 5.4.8反转储器…79 5.4.9。弥补保护机制… 80 9.1。系统要求…142 5.5容易导致严重后果的小错误…80 9.2编译与配置Linice…143 9.3引导系统与启动调试器…144 第6章热身… …83 9.4 Linice的基本使用原理…147 6.1创建保护机制,并尝试破解…83 9.5总结… 62走近反汇编器…85 第10章高级调试专题…152 6.2.1批反江编器与交互式反汇编器…86 622使用批反汇编器…87 10.1 SoftICE用做日志记录器…152 6.2.3从EXE到CRK…90 10.1.】热身运动…153 6.3实际的破解范例…101 10.1.2更复杂的过滤器…156 63.1抑制千扰屏的出现…102 10.13 SoftICE的动画型跟踪…159 63.2强行注册… …105 102随机设置断点的技巧……160 6.3.3彻底破解或者别服“About'” 10.2.1单步跟踪的秘密…161 对话框…108 10.3通过覆盖方法进行破解…169 ·X· 溜客安全网WwW.I76Ku.CoM

10.3.1总体思路……169 12.3.7通过在文件与头结构之间 10.3.2工具的选择……170 插入代码而感染文件……233 10.4确定代码覆盖的算法……172 12.3.8在ELF文件中插入代码的 10.5方法的选择…… ……173 实验……234 10.6程序破解实例…174 12.4反汇编Linux版tiny-crackme 10.7总结…-179 程序… …241 第三篇高级反汇编技术 12.4.1剖析tiny-crackme……241 12.5总结…… ……253 第11章反汇编32位PE文件……182 第13章反汇编x86-64程序……254 11.1PE文件结构不同实现形式的 13.1简介…… …254 特性…… …182 13.2需要的工具……255 11.2PE文件的一般概念与要求……183 13.3x86-64体系结构概述……258 11.3PE文件结构……184 13.4切换到64位模式……260 11.4PE文件的代码插入与删除技术…186 13.5x86-64平台上的“Hello,World” 11.4.1X码概念及其他约定……186 程序 ..…262 11.4.2X码的目的与任务……187 13.6总结 …267 11.4.3对X码的要求……188 11.4.4插入……189 第14章反汇编与破解Linux内核……268 11.5总结……215 14.1反汇编Linux内核……268 第12章在Linux与BSD中反汇编ELF 14.1.1内核的外围话题……268 文件…… .216 14.1.2攻击内核……269 14.1.3深入内核……271 12.1所需要的工具……216 14.1.4错误所在的位置……275 12.2ELF文件结构……217 14.2内核攻击秘诀 …276 12.3在ELF文件中插入外来码……219 14.2.1修改Linux徽标……276 12.3.1通过合并来感染文件……220 12.3.2通过扩展文件的最后分区来 第15章高级补丁技术……281 感染文件……222 15.1联机补丁的秘密与诀窍……281 12.3.3通过压缩部分原始文件 15.1.1最简单的联机补丁器……282 而感染文件… …224 15.1.2大比拼……284 12.3.4通过扩展文件的代码分区 15.1.3截取传递信号的API函数……285 而感染文件… …228 *15.1.4硬件断点……287 12.3.5通过下移代码分区而感染 15.2几种鲜为人知的破解客户程序的 文件…… ……231 方法 289 PDG 12.3.6通过创建定制分区而感染 15.2.1破解客户应用程序的方法 文件…… 233 概述……289 ·X· 溜客安全网WwW.176Ku.CoM

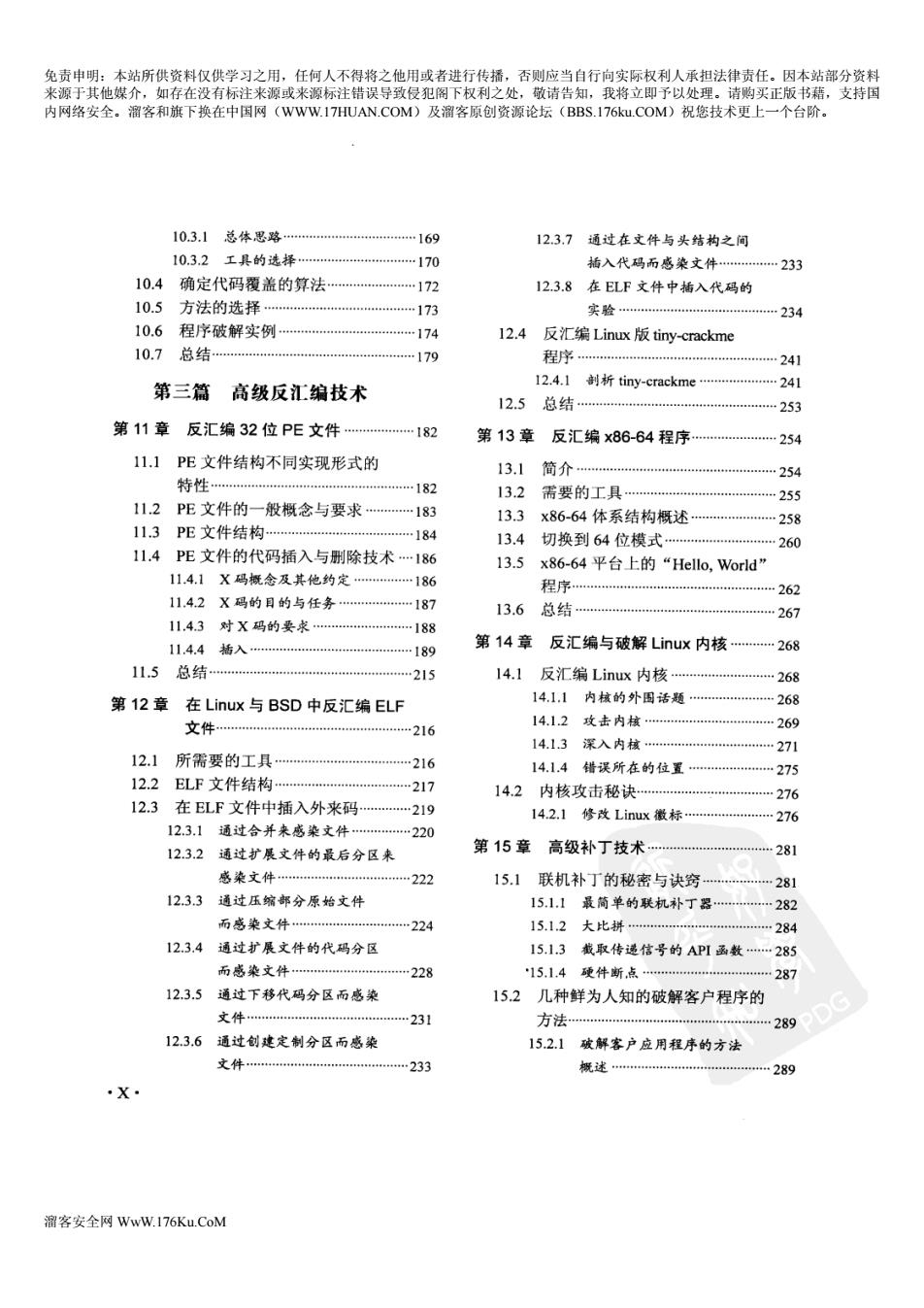

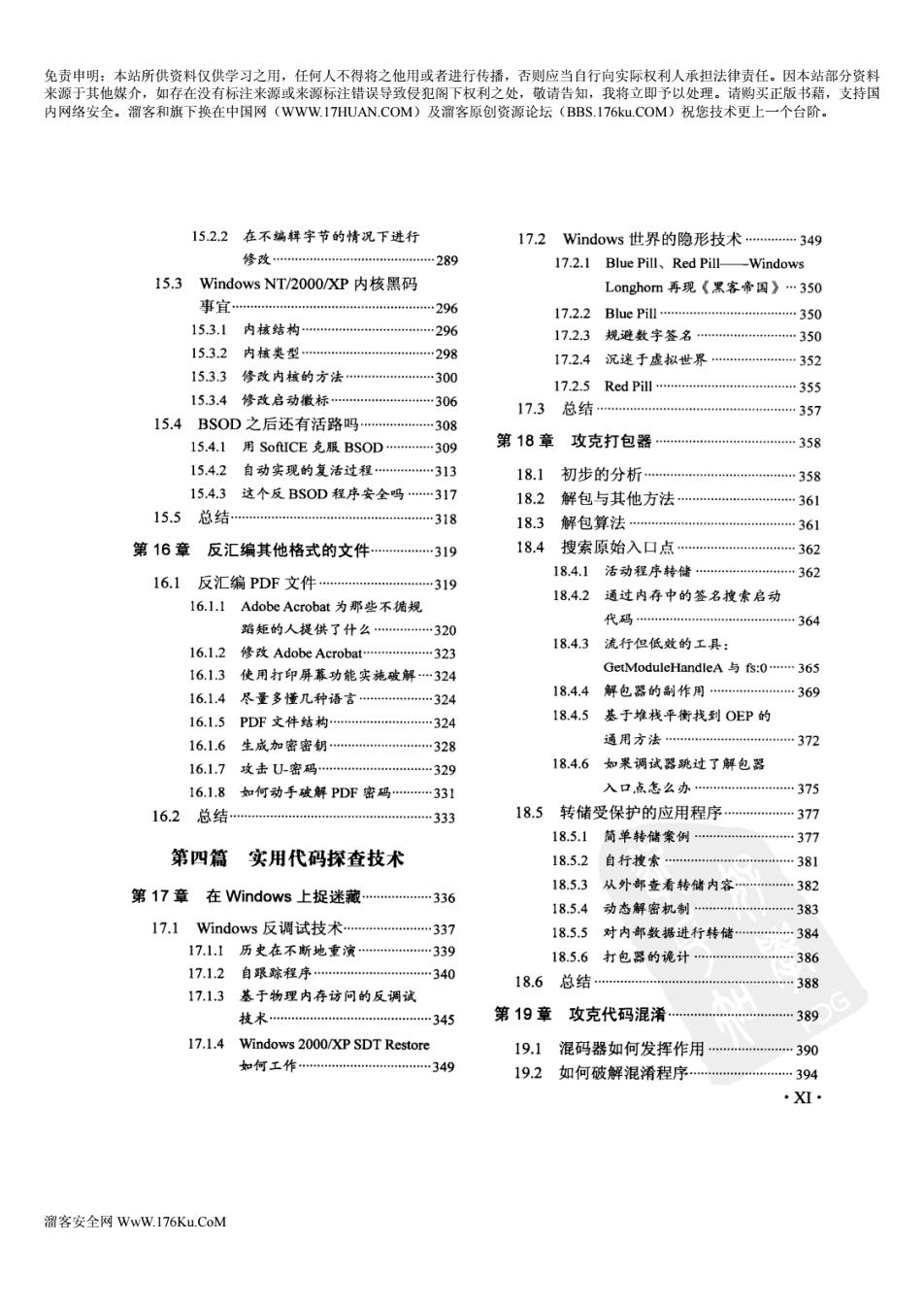

15.2.2在不编辑宇节的情况下进行 17.2 Windows世界的隐形技术……349 修改…………………289 17.2.1 Blue Pill、Red Pill-—Windows 15.3 Windows NT/2000/XP内核黑码 Longhorn再现《黑客帝国》…350 事宜… 296 17.2.2 Blue Pill……350 15.3.1内核结构……296 17.2.3规避数字签名……350 15.3.2内核类型……298 17.2.4沉迷于虚拟世界……352 15.3.3修改内核的方法……300 17.2.5 Red Pill… ……355 15.3.4修改启动徽标……306 17.3总结……357 15.4BS0D之后还有活路吗……308 15.4.1用SoftICE克服BSOD……309 第18章攻克打包器……358 15.4.2自动实现的复活过程……313 18.1初步的分析……358 15.4.3这个反BSOD程序安全吗……317 18.2解包与其他方法……361 15.5总结 …318 18.3解包算法… ……361 第16章反汇编其他格式的文件……319 18.4搜索原始入口点……362 18.4.1活动程序转储……362 16.1反汇编PDF文件……319 18.4.2通过内存中的签名搜索启动 16.1.1 Adobe Acrobat为那些不循规 蹈矩的人提供了什么……320 代码…………………364 16.1.2修改Adobe Acrobat……323 18.4.3流行但低效的工具: 16.1.3使用打印屏幕功能实施破解…324 GetModuleHandleA与fs:0……365 16.1.4尽量多懂几种语言……324 18.4.4解包器的副作用……369 16.1.5PDF文件结构……324 18.4.5基于堆栈平衡找到0EP的 16.1.6生成加密密钥……328 通用方法……372 16.1.7攻击U-密码……329 18.4.6如果调试器跳过了解包器 16.1.8如何动手破解PDF密码……331 入口点怎么办……………………375 16.2总结……333 18.5转储受保护的应用程序……377 18.5.1简单转储案例……377 第四篇实用代码探查技术 18.5.2 自行搜索……381 18.5.3从外部查看转储内容……382 第17章在Windows上捉迷藏……336 18.5.4动态解密机制……383 17.1 Windows反调试技术……337 18.5.5对内部数据进行转储……384 17.1.1历史在不断地重演……339 18.5.6打包器的诡计……386 17.1.2自跟踪程序……340 18.6总结-…… ……388 17.1.3基于物理内存访问的反调试 技术…345 第19章攻克代码混淆…389 17.1.4 Windows 2000/XP SDT Restore 19.1混码器如何发挥作用……390 如何工作……349 19.2如何破解混淆程序……394 ·XI· 溜客安全网WwW.176Ku.CoM