现在使用的重要计算机安全协议,如SSL,PGP都用 杂凑函数来进行签名。 但是,如果有人一旦找到两个文件可以产生相同的 压缩值,就可以伪造签名,给网络安全领域带来巨大隐患 安全的杂凑函数在设计时必须满足两个要求: 其一,不可能找到两个不同的输入却得到相同的输出值, 即应该是“抗碰撞”的。 其二,已知输出结果,但不可能反推出输入信息,即不可 从结果推导出它的初始状态。 MD5就是这样一个在国内外有着广泛的应用的杂凑函 数算法,它曾一度被认为是非常安全的。 然而,2005年9月,国内外媒体爆出一条重要新闻: MD5算法已被破解! 6

6 现在使用的重要计算机安全协议,如SSL,PGP都用 杂凑函数来进行签名。 但是,如果有人一旦找到两个文件可以产生相同的 压缩值,就可以伪造签名,给网络安全领域带来巨大隐患 。 然而,2005年9月,国内外媒体爆出一条重要新闻: MD5算法已被破解! 安全的杂凑函数在设计时必须满足两个要求: 其一,不可能找到两个不同的输入却得到相同的输出值, 即应该是“抗碰撞”的。 其二,已知输出结果,但不可能反推出输入信息,即不可 从结果推导出它的初始状态。 MD5就是这样一个在国内外有着广泛的应用的杂凑函 数算法,它曾一度被认为是非常安全的

今年8月17日,在美国加州召开的国际密码学会议上,我国 山东大学的王小云教授做了破译MD5、HAVAL-128、MD4和 RIPEMD算法的报告。王小云教授发现,可以很快的找到MD5的 “碰撞”,就是两个文件可以产生相同的“指纹”。 她的研究成果作为密码学领域的重大发现,宣告了固若金 汤的世界通行密码标准MD5的堡垒轰然倒塌,引发了密码学界 的轩然大波。 会议总结报告这样写道: “我们该怎么办?MD5被重创了;它即将从应用中淘汰。 SHA-1仍然活着,但也见到了它的未日。现在就得开始更 换SHA-1了。 风险和机遇并存 研究计算机信息安全大有可为!

7 今年8月17日,在美国加州召开的国际密码学会议上,我国 山东大学的王小云教授做了破译MD5、HAVAL-128、 MD4和 RIPEMD算法的报告。王小云教授发现,可以很快的找到MD5的 “碰撞”,就是两个文件可以产生相同的“指纹” 。 她的研究成果作为密码学领域的重大发现,宣告了固若金 汤的世界通行密码标准MD5的堡垒轰然倒塌,引发了密码学界 的轩然大波。 会议总结报告这样写道: “我们该怎么办?MD5被重创了;它即将从应用中淘汰。 SHA-1仍然活着,但也见到了它的末日。现在就得开始更 换SHA-1了。” 风险和机遇并存 研究计算机信息安全大有可为!

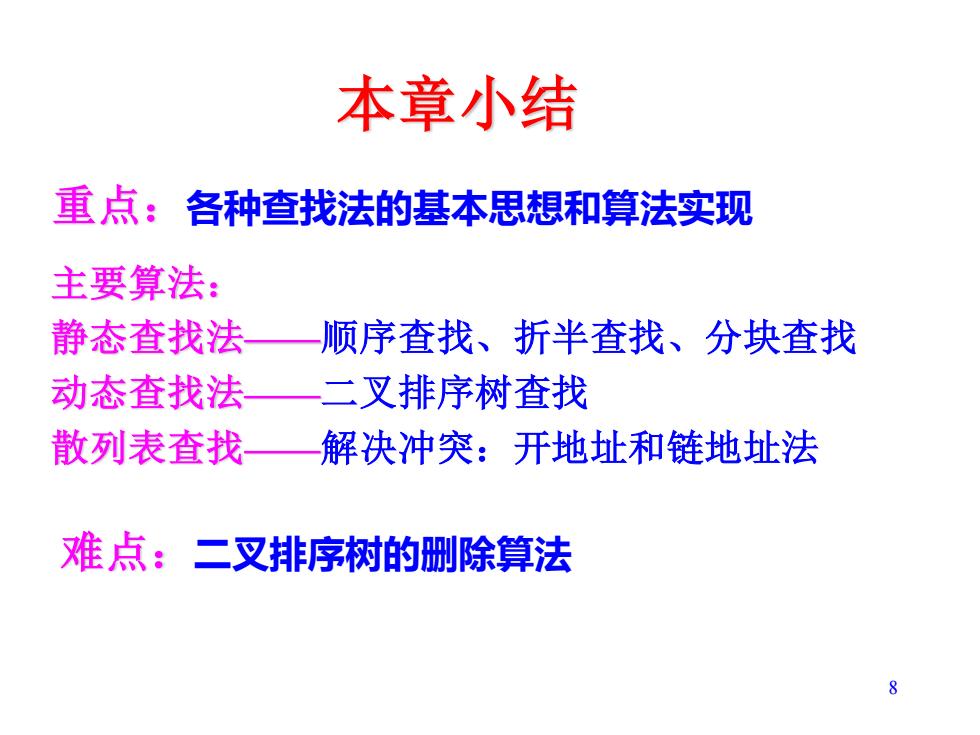

本章小结 重点:各种查找法的基本思想和算法实现 主要算法: 静态查找法 顺序查找、折半查找、分块查找 动态查找法— 二叉排序树查找 散列表查找—解决冲突:开地址和链地址法 难点:二叉排序树的删除算法 8

8 本章小结 主要算法: 静态查找法——顺序查找、折半查找、分块查找 动态查找法——二叉排序树查找 散列表查找——解决冲突:开地址和链地址法 难点:二叉排序树的删除算法 重点:各种查找法的基本思想和算法实现

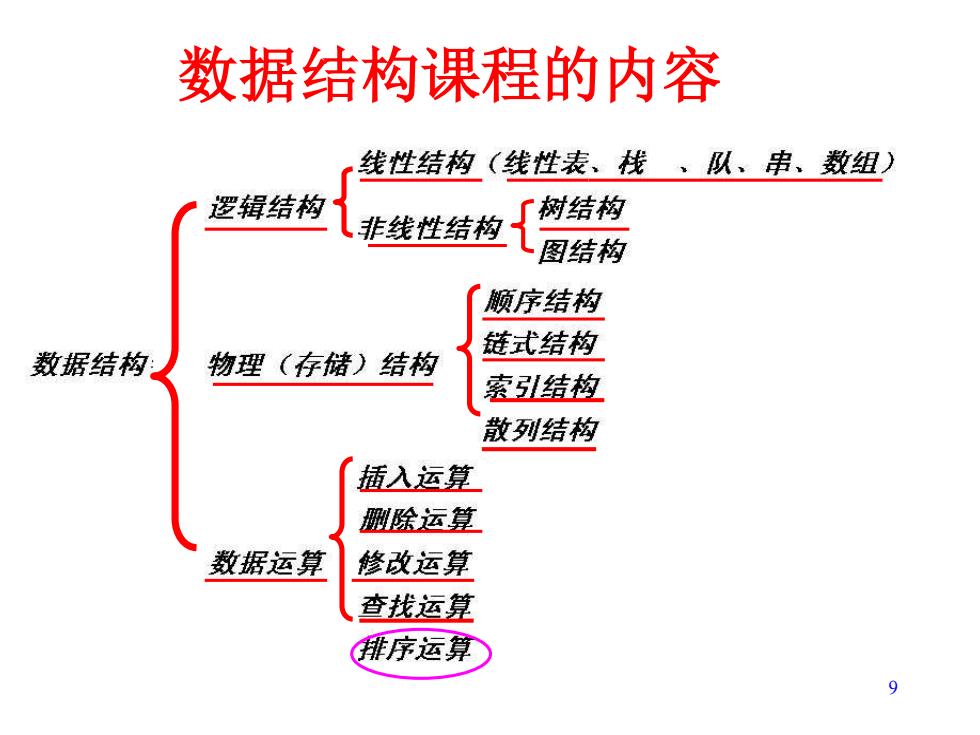

数据结构课程的内容 线性结构(线性表、找、队、串、数组) 逻辑结构 非线性结构 树结构 图结构 颜序结构 链式结构 数据结构:】 物理(存储)结构 索引结控 散列结构 插入运算 删除运草 数据运算 修改运算 查拢运算 排序运算 9

9 数据结构课程的内容

第10章内予排序 10.1概述 10.2插入排序 10.3交换排序 10.4选择排序 10.5归并排序 10.6基数排序

10 10.1 概述 10.2 插入排序 10.3 交换排序 10.4 选择排序 10.5 归并排序 10.6 基数排序 第10章 内部排序