苹南袭素大学 9.1信息安全基础 China Agricultural University 计算机科学与工程系 9.1.2信息安全技术 为保证信息安全而采取的技术主要包括“访问 控制技术”和“数据加密技术”。 ()访问控制技术 主要包括: >①制定安全管理制度和措施。 >②限制对网络系统的物理接触。 >③限制对信息的在线访问。 >④设置用户权限。 教学进度

教学进度 计算机科学与工程系 为保证信息安全而采取的技术主要包括 “访问 控制技术”和“数据加密技术” 。 9.1 信息安全基础 9.1.2 信息安全技术 (1) 访问控制技术 主要包括: ➢① 制定安全管理制度和措施。 ➢② 限制对网络系统的物理接触。 ➢③ 限制对信息的在线访问。 ➢④ 设置用户权限

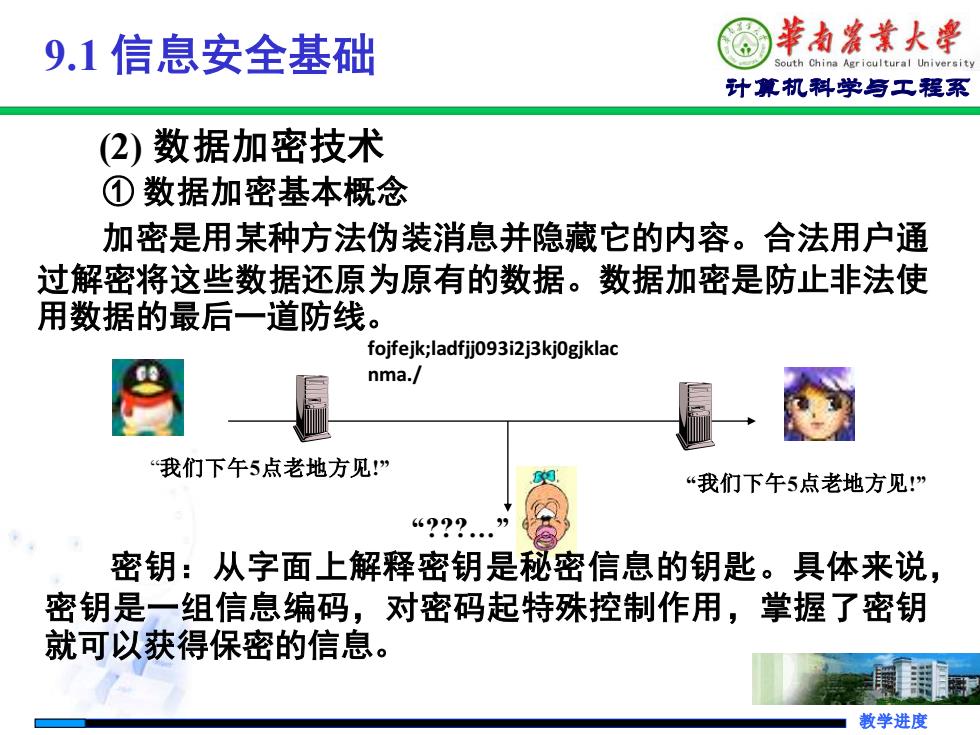

9.1信息安全基础 圈苹南灌煮大业 icultural University 计算机科学与工程系 (2)数据加密技术 ①数据加密基本概念 加密是用某种方法伪装消息并隐藏它的内容。合法用户通 过解密将这些数据还原为原有的数据。数据加密是防止非法使 用数据的最后一道防线。 fojfejk;ladfjj093i2j3kj0gjklac nma./ “我们下午5点老地方见:” “我们下午5点老地方见:” 6??.9 密钥:从字面上解释密钥是秘密信息的钥匙。具体来说, 密钥是一组信息编码,对密码起特殊控制作用,掌握了密钥 就可以获得保密的信息。 教学进度

教学进度 计算机科学与工程系 “我们下午5点老地方见!” “???.” “我们下午5点老地方见!” fojfejk;ladfjj093i2j3kj0gjklac nma./ 9.1 信息安全基础 (2) 数据加密技术 ① 数据加密基本概念 加密是用某种方法伪装消息并隐藏它的内容。合法用户通 过解密将这些数据还原为原有的数据。数据加密是防止非法使 用数据的最后一道防线。 密钥:从字面上解释密钥是秘密信息的钥匙。具体来说, 密钥是一组信息编码,对密码起特殊控制作用,掌握了密钥 就可以获得保密的信息

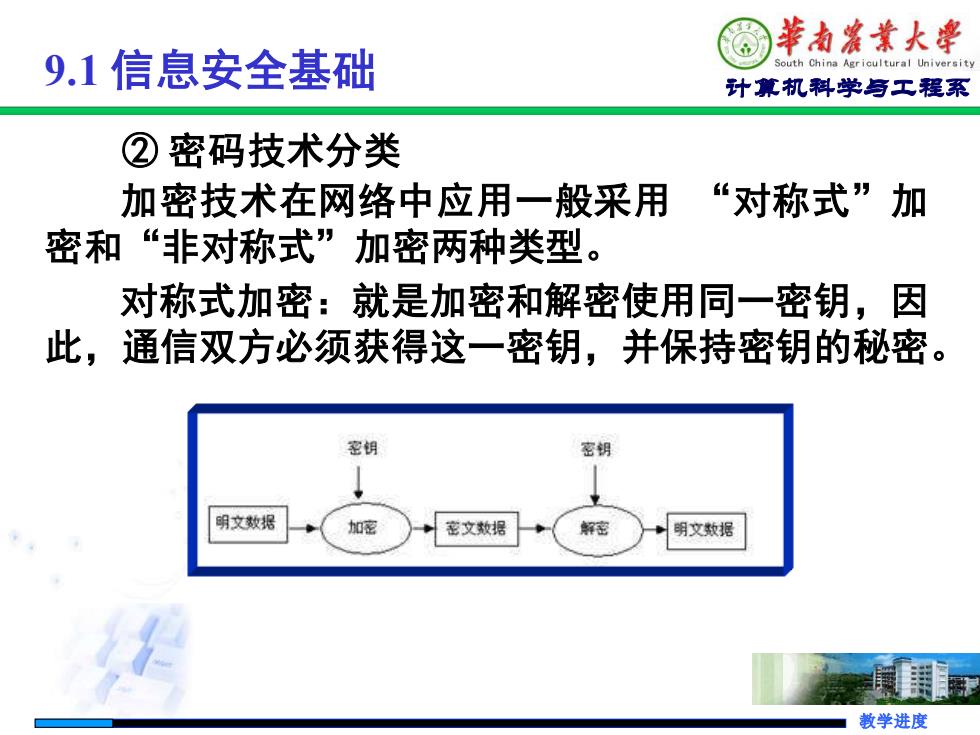

苹南晨素大¥ 9.1信息安全基础 China Agricultural University 计算机科学与工程系 ②密码技术分类 加密技术在网络中应用一般采用“对称式”加 密和“非对称式”加密两种类型。 对称式加密:就是加密和解密使用同一密钥,因 此,通信双方必须获得这一密钥,并保持密钥的秘密。 密钥 明文数据 加密 窑文数据 解密 明文数据 教学进度

教学进度 计算机科学与工程系 ② 密码技术分类 加密技术在网络中应用一般采用 “对称式”加 密和“非对称式”加密两种类型。 对称式加密:就是加密和解密使用同一密钥,因 此,通信双方必须获得这一密钥,并保持密钥的秘密。 9.1 信息安全基础

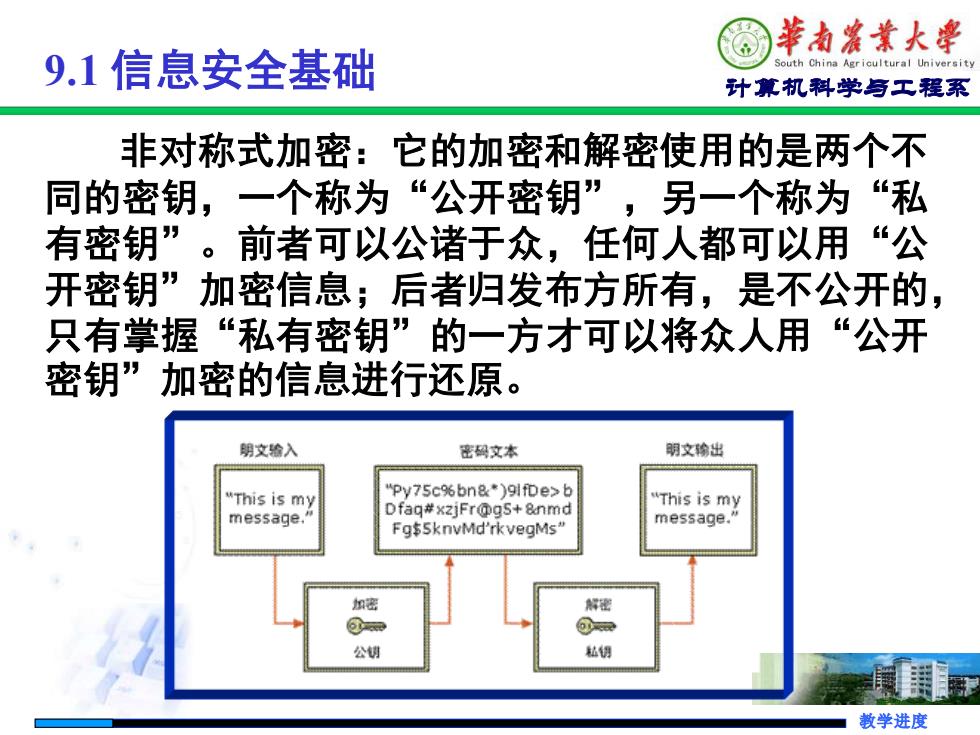

圈苹南灌素大半 9.1信息安全基础 th Chin icultural Universit 计算机科学与工程系 非对称式加密:它的加密和解密使用的是两个不 同的密钥,一个称为“公开密钥”,另一个称为“私 有密钥”。前者可以公诸于众,任何人都可以用“公 开密钥”加密信息;后者归发布方所有,是不公开的, 只有掌握“私有密钥”的一方才可以将众人用“公开 密钥”加密的信息进行还原。 明文给入 密码文本 明文输出 "This is my "Py75c96bn&)9lfDe>b message." Dfaq#xzjFrgs+&nmd "This is my Fg$5knvMd'rkvegMs" message." 加密 解密 ①漏 0 公销 私钥 教学进度

教学进度 计算机科学与工程系 非对称式加密:它的加密和解密使用的是两个不 同的密钥,一个称为“公开密钥” ,另一个称为“私 有密钥” 。前者可以公诸于众,任何人都可以用“公 开密钥”加密信息;后者归发布方所有,是不公开的, 只有掌握“私有密钥”的一方才可以将众人用“公开 密钥”加密的信息进行还原。 9.1 信息安全基础

9.1信息安全基础 苹南袭素大¥ China Agricultural University 计算机科学与工程系 9.1.3计算机犯罪 计算机犯罪是指利用计算机作为犯罪工具进行的 犯罪活动。计算机犯罪作为一类特殊的犯罪,具有与 传统犯罪相同的许多共性特征。它又有与传统犯罪所 不同的特征,具体表现在: >①犯罪的高智能性; >②犯罪的强隐蔽性; >③犯罪侵害目标较集中; >④犯罪的广地域性; ⑤犯罪的强危害性; ⑥ 诉讼的困难性。 教学进度

教学进度 计算机科学与工程系 计算机犯罪是指利用计算机作为犯罪工具进行的 犯罪活动。计算机犯罪作为一类特殊的犯罪,具有与 传统犯罪相同的许多共性特征。它又有与传统犯罪所 不同的特征,具体表现在: ➢ ① 犯罪的高智能性; ➢ ② 犯罪的强隐蔽性; ➢ ③ 犯罪侵害目标较集中; ➢ ④ 犯罪的广地域性; ➢ ⑤ 犯罪的强危害性; ➢ ⑥ 诉讼的困难性。 9.1 信息安全基础 9.1.3 计算机犯罪