2.3密码分析 网络安全 NETWORK SECURITY 在未知密钥的前提下,从密文恢复出明文、或者推导出密 钥,对密码进行分析的尝试。 攻击方法分类(根据已知信息量的多少) ·唯密文攻击(Ciphertext only) >分析者有一些消息的密文,都是用同一算法加密的。分析者的目标是 恢复尽量多的明文或者推算出密钥。 ·已知明文攻击(Known Plaintext) >已知明文攻击:密码分析者不仅可以得到一些消息的密文,而且也知 道这些消息的明文。分析者的任务是得到加密的密钥或者得到一个算 法,该算法可以解密用同样的密钥加密的消息。 17

17 2.3 密码分析 • 在未知密钥的前提下,从密文恢复出明文、或者推导出密 钥,对密码进行分析的尝试。 • 攻击方法分类(根据已知信息量的多少) ▪ 唯密文攻击(Ciphertext only) ➢分析者有一些消息的密文,都是用同一算法加密的。分析者的目标是 恢复尽量多的明文或者推算出密钥。 ▪ 已知明文攻击(Known Plaintext) ➢已知明文攻击:密码分析者不仅可以得到一些消息的密文,而且也知 道这些消息的明文。分析者的任务是得到加密的密钥或者得到一个算 法,该算法可以解密用同样的密钥加密的消息

23密码分析 网络安全 NETWORK SECURITY ·选择明文攻击(Chosen Plaintext) >选择明文攻击:分析者不仅知道一些消息的明文和密文,而且可以 选择被加密的明文。这比已知明文攻击更加有效。分析者的任务是 得到加密的密钥或者得到一个算法,该算法可以解密用同样的密钥 加密的消息。 "选择密文攻击(Chosen Ciphertext) >选择密文攻击:密码分析者能选择不同的被加密的密文,并可以得 到对应的解密的明文,密码分析者的任务是推出密钥。主要针对公 钥算法。 ·选择密钥攻击(Chosen Key) >选择密钥攻击:并不表示密码分析者能够选择密钥,只表示密码分 析者具有不同密钥之间关系的有关知识。 18

18 2.3 密码分析 ▪ 选择明文攻击(Chosen Plaintext) ➢选择明文攻击:分析者不仅知道一些消息的明文和密文,而且可以 选择被加密的明文。这比已知明文攻击更加有效。分析者的任务是 得到加密的密钥或者得到一个算法,该算法可以解密用同样的密钥 加密的消息。 ▪ 选择密文攻击(Chosen Ciphertext) ➢选择密文攻击:密码分析者能选择不同的被加密的密文,并可以得 到对应的解密的明文,密码分析者的任务是推出密钥。主要针对公 钥算法。 ▪ 选择密钥攻击(Chosen Key) ➢选择密钥攻击:并不表示密码分析者能够选择密钥,只表示密码分 析者具有不同密钥之间关系的有关知识

23密码分析 网络安全 NETWORK SECURITY Success in dealing with unknown ciphers is measured by these four things in the order named, perseverance,careful methods of analysis, intuition,luck.The ability at least to read the language of the original text is very desirable but not essential. ·Parker Hitt"军事密码破译指南’’ 的开场白 ·毅力、审慎的分析方法、直觉、运气 19

19 2.3 密码分析 • Success in dealing with unknown ciphers is measured by these four things in the order named, perseverance, careful methods of analysis, intuition, luck. The ability at least to read the language of the original text is very desirable but not essential. ▪ Parker Hitt ‘‘ 军事密码破译指南’’ 的开场白 • 毅力、审慎的分析方法、直觉、运气

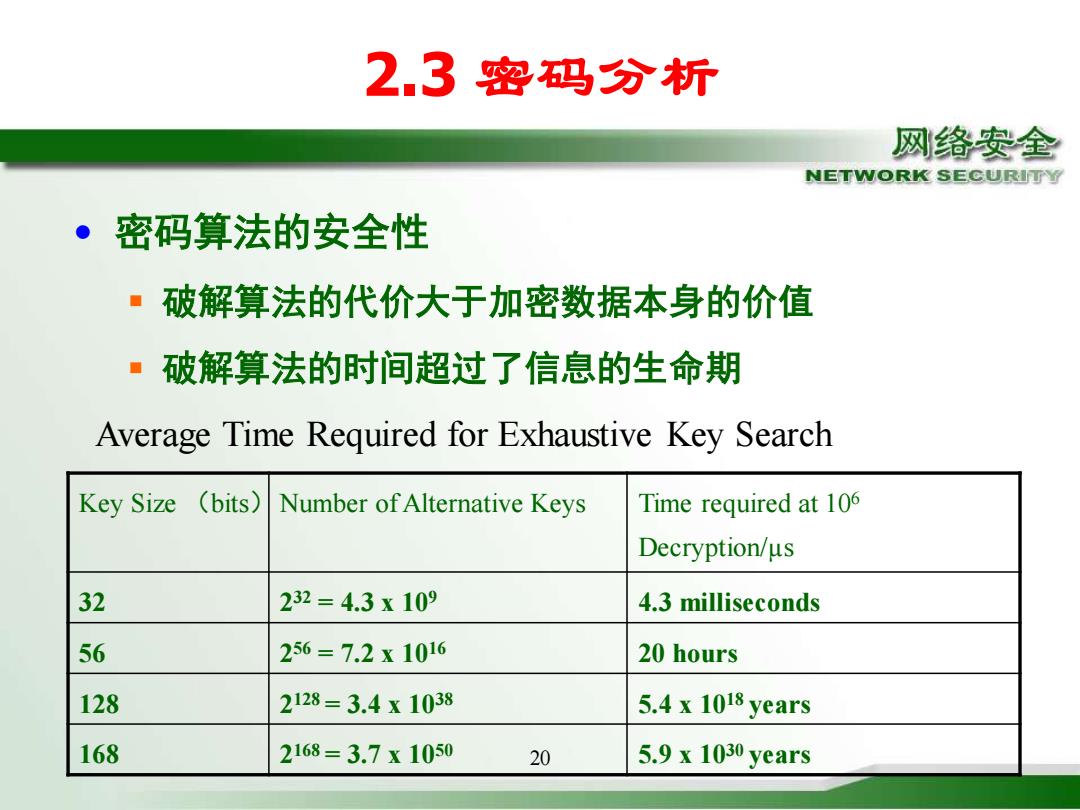

2.3密码分析 网例络安全 NETWORK SECURITY 密码算法的安全性 ·破解算法的代价大于加密数据本身的价值 ·破解算法的时间超过了信息的生命期 Average Time Required for Exhaustive Key Search Key Size (bits)Number ofAlternative Keys Time required at 106 Decryption/μs 32 232=4.3x109 4.3 milliseconds 56 256=7.2x1016 20 hours 128 2128=3.4x1038 5.4 x 1018 years 168 2168=3.7x1050 20 5.9 x 1030 years

20 2.3 密码分析 • 密码算法的安全性 ▪ 破解算法的代价大于加密数据本身的价值 ▪ 破解算法的时间超过了信息的生命期 Key Size (bits)Number of Alternative Keys Time required at 106 Decryption/µs 32 2 32 = 4.3 x 109 4.3 milliseconds 56 2 56 = 7.2 x 1016 20 hours 128 2 128 = 3.4 x 1038 5.4 x 1018 years 168 2 168 = 3.7 x 1050 5.9 x 1030 years Average Time Required for Exhaustive Key Search

2.4古典密码系统 网络安全 NETWORK SECURITY 古典密码主要可以分为: ·换位密码(Transposition Cipher) ▣替代密码 (Substitution Cipher) ·代替密码与换位密码的组合 21

21 2.4 古典密码系统 • 古典密码主要可以分为: ▪ 换位密码 (Transposition Cipher) ▪ 替代密码 (Substitution Cipher) ▪ 代替密码与换位密码的组合