冬欺骗:接收到虚假的数据或信息。用户或程序可 能会根据虚假的数据做错误的反应。有的用户可 能会接收或发布不正确的信息。 冬例如,假冒的网站。 5 特点:网址和页面均与真网站相似。 常见假冒各种银行的网站。 oscienceandfechnold 2023/7/14 sos 嵌入式系统实验室 13/103 EMBEDDED SYSTEM LABORATORY SUZHOU INSTITUTE FON ADVANCED STUDY OF USTC

2023/7/14 SOS 13/103 ❖欺骗:接收到虚假的数据或信息。用户或程序可 能会根据虚假的数据做错误的反应。有的用户可 能会接收或发布不正确的信息。 ❖例如,假冒的网站。 特点:网址和页面均与真网站相似。 常见假冒各种银行的网站

1.1.3可用性威胁 可用性是指对信息或资源的期望使用能力。是系 统可靠性与系统设计中的一个重要方面。 冬一个不可用的系统还不如没有系统 拒绝服务攻击DoS,Denial of service 企图破坏系统的可用性的攻击 ?DoS目的:使计算机或网络无法提供正常的服务 >可能发生在服务器的源端 >可能发生在服务器的目的端 >可能发生在中间路径 and Techno 2023/7/14 sos 嵌入式系统实验室 14/103 EMBEDDED SYSTEM LABORATORY SUZHOU INSTITUTE FON ADVANCED STUDY OF USTC

2023/7/14 SOS 14/103 1.1.3 可用性威胁 ❖可用性是指对信息或资源的期望使用能力。是系 统可靠性与系统设计中的一个重要方面。 ❖一个不可用的系统还不如没有系统 ❖拒绝服务攻击DoS,Denial of service 企图破坏系统的可用性的攻击 ❖DoS目的:使计算机或网络无法提供正常的服务 ➢可能发生在服务器的源端 ➢可能发生在服务器的目的端 ➢可能发生在中间路径

?最常见的拒绝服务攻击 >计算机网络带宽攻击 以极大的通信量冲击网络,使得所有可用网络资源都 被消耗殆尽,最后导致合法的用户清求无法通过 >连通性攻击 用大量的链接请求冲击计算机,使得所有可用的操作 系统资源都被消耗殆尽,最终计算机无法再处理合法 用户的请求 2000年2月,在三天的时间里,黑客组织使全球顶级互联网站 雅虎、 亚马逊、电子港湾、CNN等陷入瘫痪。 据统计,在2月7~9日的三天时间里,这些受损公司的损失就超过了10 亿美元,其中,仅营销和广告收入就高达1亿美元。 嵌入式系统实验室 2023/7/14 sos 15/103 EMBEDDED SYSTEM LABORATORY SUZHOU INSTITUTE FON ADVANCED STUDY OF USTC

2023/7/14 SOS 15/103 ❖最常见的拒绝服务攻击 ➢计算机网络带宽攻击 以极大的通信量冲击网络,使得所有可用网络资源都 被消耗殆尽,最后导致合法的用户请求无法通过 ➢连通性攻击 用大量的链接请求冲击计算机,使得所有可用的操作 系统资源都被消耗殆尽,最终计算机无法再处理合法 用户的请求 2000年2月,在三天的时间里,黑客组织使全球顶级互联网站——雅虎、 亚马逊、电子港湾、CNN等陷入瘫痪。 据统计,在2月7~9日的三天时间里,这些受损公司的损失就超过了10 亿美元,其中,仅营销和广告收入就高达1亿美元

操作系统可用性威胁的另一个主要来源 冬计算机软件设计实现中的疏漏 >操作系统功能越来越复杂,规模越来越庞大 > 每千行代码的bug,5~50个之间 10000000 Linux从发 1000000 布到2.4.17 的源码行 磬 100000 数变化 10000 1000 20.01 V0.11 爱 三 2023/7/14 21.1.52 VL.2.13 2T.3.95 22.0.38 22.2.20 V2.4.17 捡室 ATORY USTC 版本号

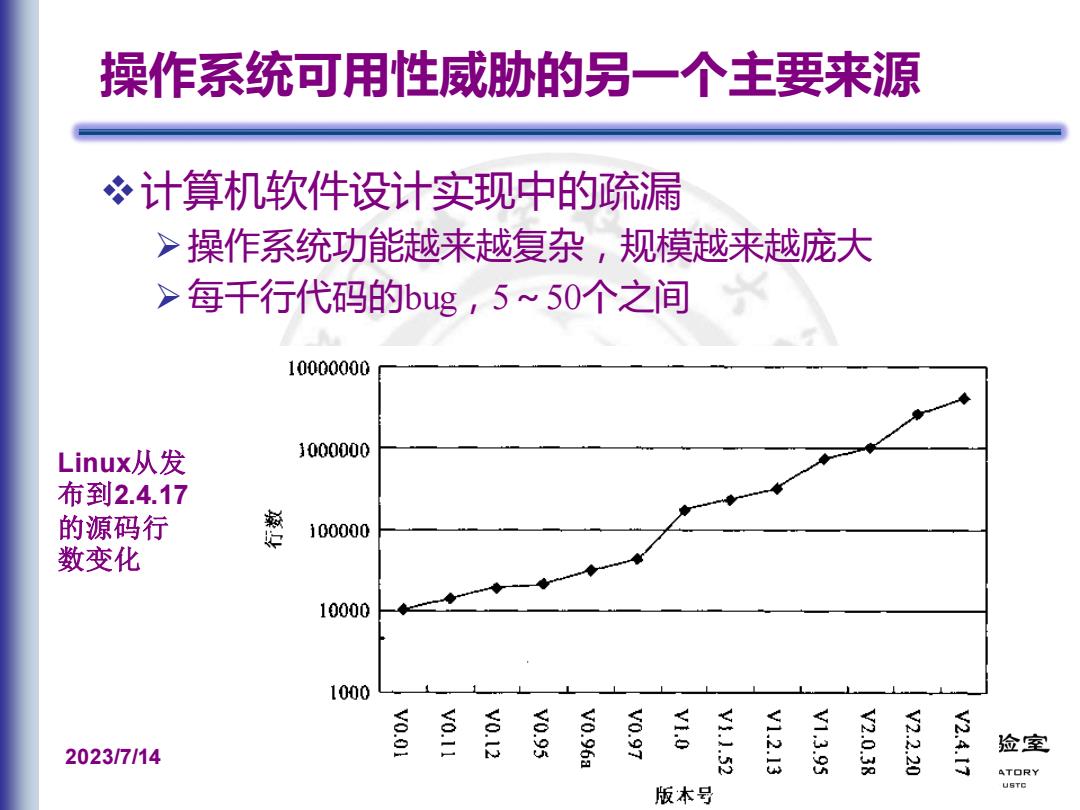

2023/7/14 SOS 16/103 操作系统可用性威胁的另一个主要来源 ❖计算机软件设计实现中的疏漏 ➢操作系统功能越来越复杂,规模越来越庞大 ➢每千行代码的bug,5~50个之间 Linux从发 布到2.4.17 的源码行 数变化

冬微软 >2004年正式公布了34个安全漏洞 >2005年,48个 >大部分与OS相关 958 冬绝对安全的0S是不存在的,只能尽可能地减少 OS本身的漏洞 需要在设计时就以安全理论作指导,始终贯穿正 确的安全原则 ence and Tect 嵌入式系统实验室 2023/7/14 sos 17/103 EMBEDDED SYSTEM LABORATORY SUZHOU INSTITUTE FON ADVANCED STUDY OF USTC

2023/7/14 SOS 17/103 ❖微软 ➢2004年正式公布了34个安全漏洞 ➢2005年,48个 ➢大部分与OS相关 ❖绝对安全的OS是不存在的,只能尽可能地减少 OS本身的漏洞 ❖需要在设计时就以安全理论作指导,始终贯穿正 确的安全原则