事件分析器(2/4) 网络安全 NETWORK SECURITY 接收事件信息,对其进行分析,判断是否为入侵行为或异常现 象,最后将判断的结果转变为告警信息。 分析方法: ■ 模式匹配:将收集到的信息与已知的网络入侵和系统误用模 式数据库进行比较,从而发现违背安全策略的行为 ■ 统计分析:首先给系统对象(如用户、文件、目录和设备等) 创建一个统计描述,统计正常使用时的一些测量属性(如访 问次数、操作失败次数和延时等);测量属性的平均值和偏 差将被用来与网络、系统的行为进行比较,任何观察值在正 常值范围之外时,就认为有入侵发生 ■完整性分析(往往用于事后分析):主要关注某个文件或对 象是否被更改

12 事件分析器(2/4) • 接收事件信息,对其进行分析,判断是否为入侵行为或异常现 象,最后将判断的结果转变为告警信息。 • 分析方法: n 模式匹配:将收集到的信息与已知的网络入侵和系统误用模 式数据库进行比较,从而发现违背安全策略的行为 n 统计分析:首先给系统对象(如用户、文件、目录和设备等) 创建一个统计描述,统计正常使用时的一些测量属性(如访 问次数、操作失败次数和延时等);测量属性的平均值和偏 差将被用来与网络、系统的行为进行比较,任何观察值在正 常值范围之外时,就认为有入侵发生 n 完整性分析(往往用于事后分析):主要关注某个文件或对 象是否被更改

事件数据库(3/4) 网络安全 NETWORK SECURITY ·存放各种中间和最终数据的地方。 ·从事件产生器或事件分析器接收数据,一般会 将数据进行较长时间的保存

13 事件数据库(3/4) •存放各种中间和最终数据的地方。 •从事件产生器或事件分析器接收数据,一般会 将数据进行较长时间的保存

响应单元(4/4) 网络安全 NETWORK SECURITY ● 根据告警信息做出反应,是IDS中的主动武器。 ●可做出: ■强烈反应:切断连接、改变文件属性等 ■简单的报警

14 响应单元(4/4) •根据告警信息做出反应,是IDS中的主动武器。 •可做出: n 强烈反应:切断连接、改变文件属性等 n 简单的报警

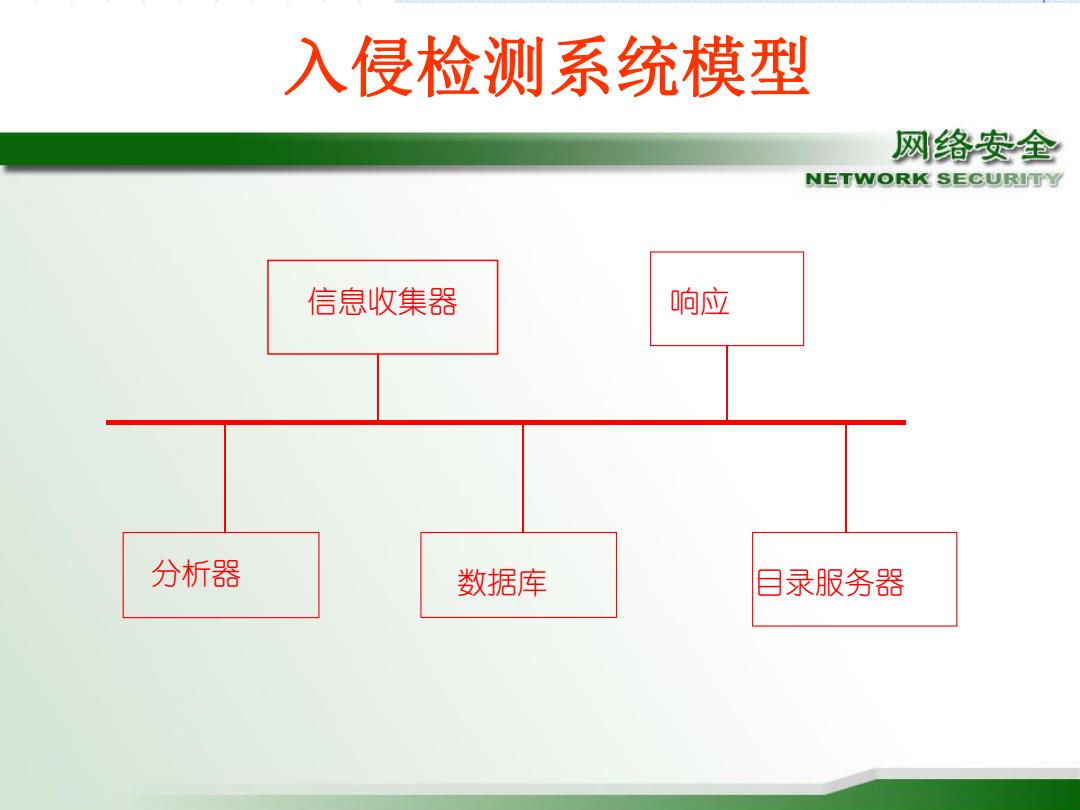

入侵检测系统模型 网络安全 NETWORK SECURITY 信息收集器 响应 分析器 数据库 目录服务器

15 入侵检测系统模型 信息收集器 响应 分析器 数据库 目录服务器

入侵检测原理 网络安全 NETWORK SECURITY ·入侵检测跟其他检测技术有同样的原理,那就 是从一组数据中,检测出符合某一特征的数据 攻击者进行攻击的时候会留下痕迹,这些痕迹 和系统正常运行的时候产生的信息混在一起。 入侵检测的任务就是从这个混合信息中找出是 否有入侵的痕迹,如果有就报警。从这个原理 来看,入侵检测系统有两个重要部分:数据取 得和检测技术

16 入侵检测原理 •入侵检测跟其他检测技术有同样的原理,那就 是从一组数据中,检测出符合某一特征的数据。 攻击者进行攻击的时候会留下痕迹,这些痕迹 和系统正常运行的时候产生的信息混在一起。 入侵检测的任务就是从这个混合信息中找出是 否有入侵的痕迹,如果有就报警。从这个原理 来看,入侵检测系统有两个重要部分:数据取 得和检测技术